openssl生成证书

来源:互联网 发布:崩坏3新版矩阵buff 编辑:程序博客网 时间:2024/06/12 00:28

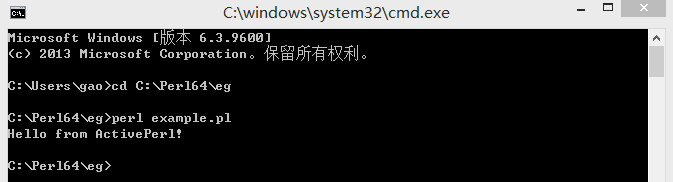

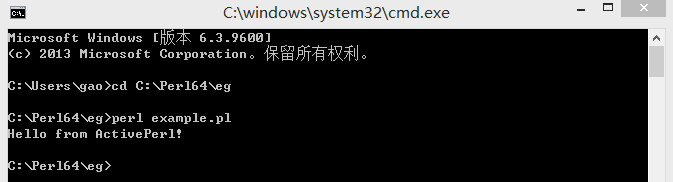

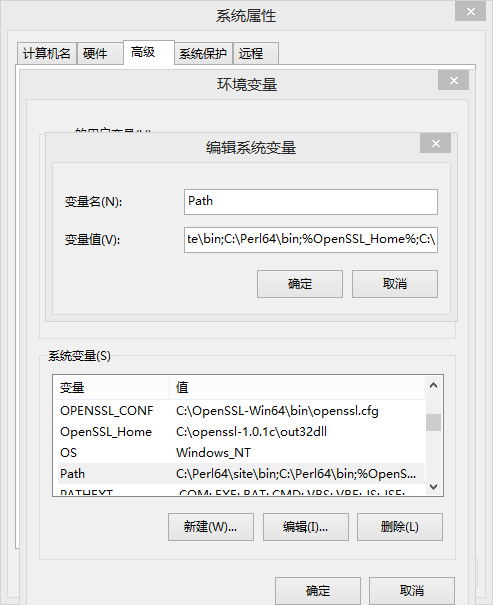

1、ActivePerl 5.22.1 : http://www.activestate.com/activeperl/downloads2、Microsoft visual_studio_2010_professional:http://pan.baidu.com/s/1o6SsDn03、OpenSSL(openssl-1.0.2g):http://www.openssl.org/source/ 安装过程:1、安装ActivePerl软件安装ActivePerl软件只需要一步一步进行安装即可。安装完成后用cmd命令行的形式进入到安装目录,比如我把它安装在C:\Perl64\下,进入到C:\Perl64\eg目录,输入“perl example.pl”,如果现实:"Hello from ActivePerl!",则表示软件安装成功。  2、设置环境变量安装成功后,在Path系统变量中加入“C:\Perl64\bin;”,确认即可。

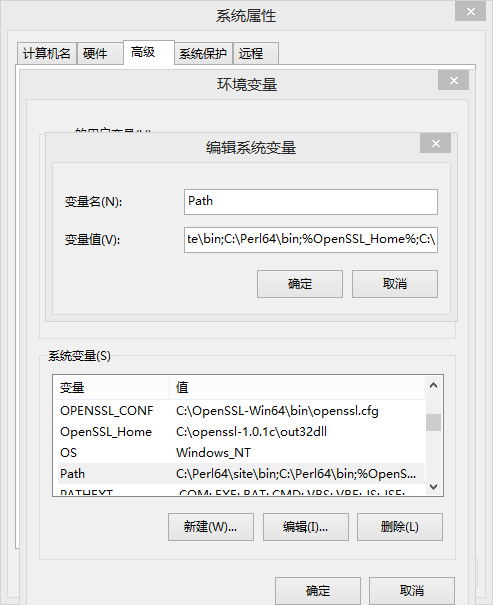

2、设置环境变量安装成功后,在Path系统变量中加入“C:\Perl64\bin;”,确认即可。 3、安装Microsoft visual_studio_2010_professional软件这个软件比较大,安装所需的时间也比较长,耐心点,一步一步安装即可。

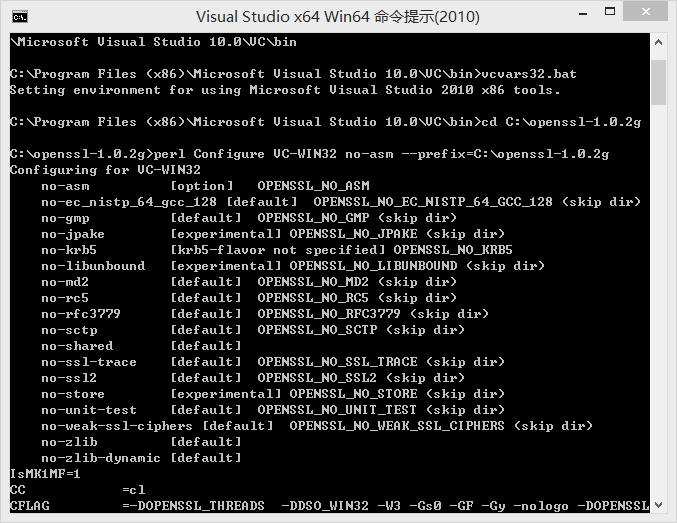

3、安装Microsoft visual_studio_2010_professional软件这个软件比较大,安装所需的时间也比较长,耐心点,一步一步安装即可。  4、初始化编译环境注意:这里使用的是在vs tools文件夹下的visual studio x64 Win64命令提示(2010)工具!!!首先进入到 visual studio指定目录中,执行命令:cd C:\Program Files (x86)\Microsoft Visual Studio 10.0\VC\bin执行命令:vcvars32.bat后来我发现自己好像找错地方了,因为我用的是64位系统,我应该生成64位的库,但是我跑到32位下编译了。如果你想编译64位的库,请参考:http://www.linuxidc.com/Linux/2014-10/108502.htm

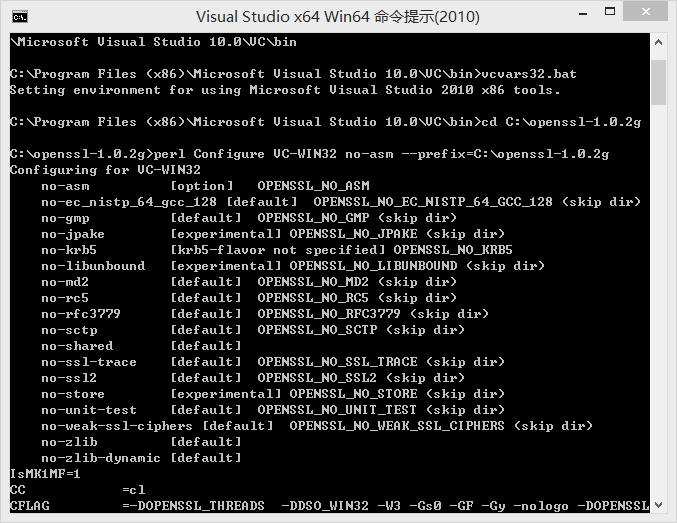

4、初始化编译环境注意:这里使用的是在vs tools文件夹下的visual studio x64 Win64命令提示(2010)工具!!!首先进入到 visual studio指定目录中,执行命令:cd C:\Program Files (x86)\Microsoft Visual Studio 10.0\VC\bin执行命令:vcvars32.bat后来我发现自己好像找错地方了,因为我用的是64位系统,我应该生成64位的库,但是我跑到32位下编译了。如果你想编译64位的库,请参考:http://www.linuxidc.com/Linux/2014-10/108502.htm  5、执行configure首先把openssl-1.0.2g解压放到C盘中,openssl所在目录为:C:\openssl-1.0.2g。然后用命令进入到openssl的目录中:cd C:\openssl-1.0.2g接着实现命令:perl Configure VC-WIN32 no-asm --prefix=C:\openssl-1.0.2g注意:当你下载的openssl是高版本的话,如openssl-1.0.2g,需要在这里加上no-asm,表示不使用汇编,如果你不加上的话,在执行nmake命令时会出错。但是如果下载是openssl-1.0.1c,貌似不用加no-asm也可以成功。这里是编译32位的库,所示参数为VC-WIN32,如果你想编译64位的库,请参考:http://www.linuxidc.com/Linux/2014-10/108502.htm参考方法:http://bbs.csdn.net/topics/390986380,http://blog.sina.com.cn/s/blog_4f51dac40100ukq0.html

5、执行configure首先把openssl-1.0.2g解压放到C盘中,openssl所在目录为:C:\openssl-1.0.2g。然后用命令进入到openssl的目录中:cd C:\openssl-1.0.2g接着实现命令:perl Configure VC-WIN32 no-asm --prefix=C:\openssl-1.0.2g注意:当你下载的openssl是高版本的话,如openssl-1.0.2g,需要在这里加上no-asm,表示不使用汇编,如果你不加上的话,在执行nmake命令时会出错。但是如果下载是openssl-1.0.1c,貌似不用加no-asm也可以成功。这里是编译32位的库,所示参数为VC-WIN32,如果你想编译64位的库,请参考:http://www.linuxidc.com/Linux/2014-10/108502.htm参考方法:http://bbs.csdn.net/topics/390986380,http://blog.sina.com.cn/s/blog_4f51dac40100ukq0.html

6、执行命令:“ms\do_ms.bat”注意:在OpenSSL根目录下执行,不要进入到ms目录中执行,否则有的文件或目录找不到

6、执行命令:“ms\do_ms.bat”注意:在OpenSSL根目录下执行,不要进入到ms目录中执行,否则有的文件或目录找不到 7、执行命令:“nmake -f ms\ntdll.mak”执行make进行编译,执行完后会在openssl-1.0.1g目录下生成一个out32dll文件夹,里面包含了一些静态库、动态库和.exe文件。需要花点时间 ^@^

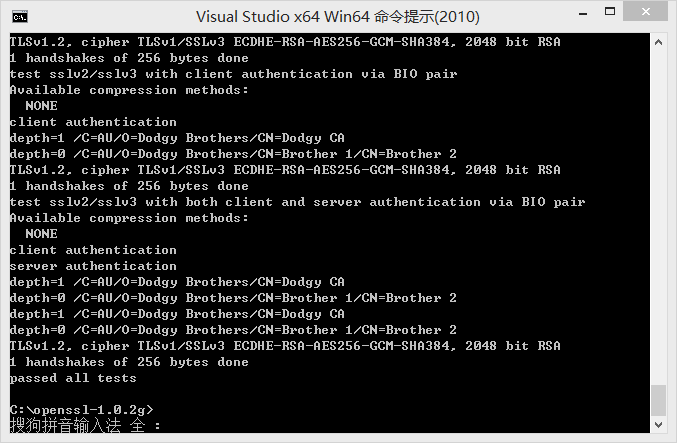

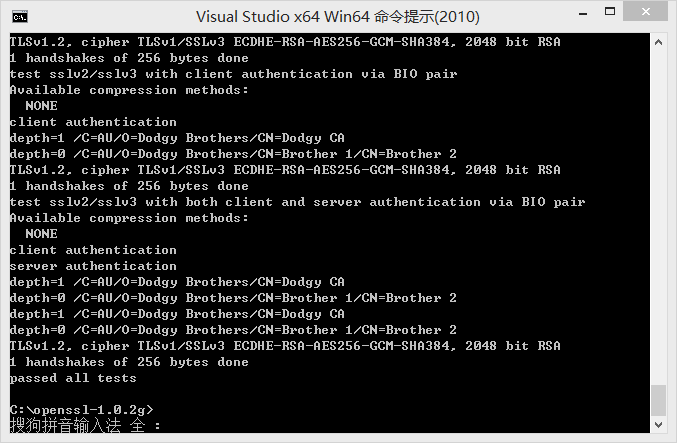

7、执行命令:“nmake -f ms\ntdll.mak”执行make进行编译,执行完后会在openssl-1.0.1g目录下生成一个out32dll文件夹,里面包含了一些静态库、动态库和.exe文件。需要花点时间 ^@^ 8、测试,执行命令:nmake -f ms\ntdll.mak test检查上一步编译是否成功,如果成功则最后显示“passed all tests”字样。

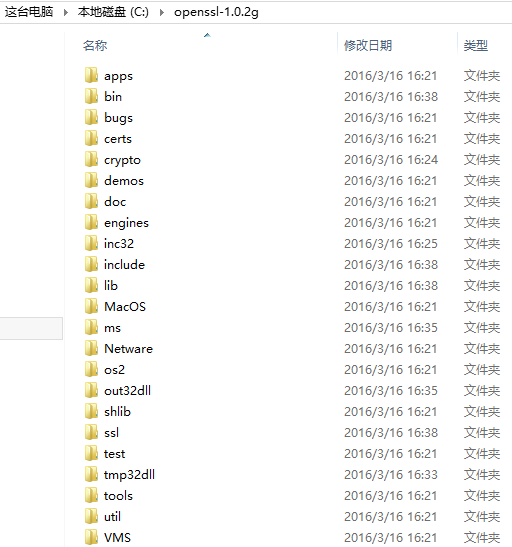

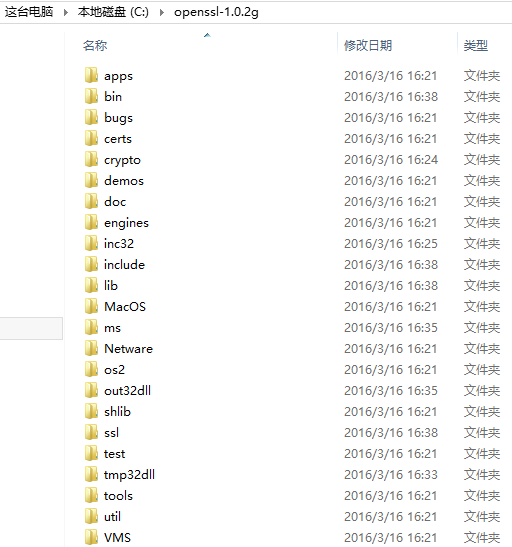

8、测试,执行命令:nmake -f ms\ntdll.mak test检查上一步编译是否成功,如果成功则最后显示“passed all tests”字样。 9、执行命令:nmake -f ms\ntdll.mak install成功则会在C:\openssl-1.0.2g目录下生成bin、include、lib、ssl四个文件夹。

9、执行命令:nmake -f ms\ntdll.mak install成功则会在C:\openssl-1.0.2g目录下生成bin、include、lib、ssl四个文件夹。

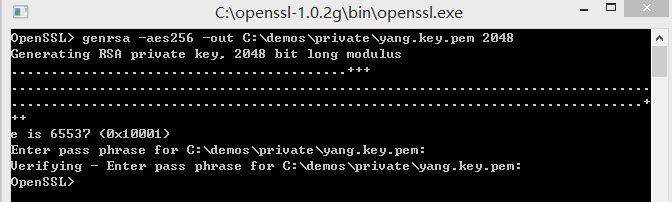

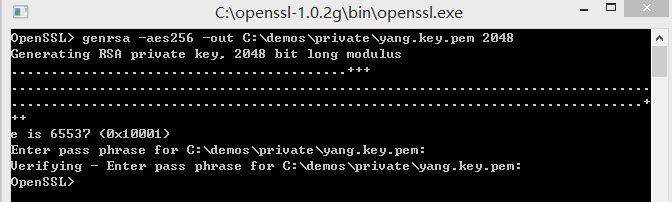

到此安装OpenSSL成功啦。下面介绍一下如何生成一个根证书。====================================================================1、首先新建几个文件夹,比如我在C盘下新建demos文件夹:C:\demos在demos文件夹里面再新建两个文件夹:C:\demos\certs,和C:\demos\private,certs文件夹主要存放生成的证书,private主要存放密钥。打开OpenSSL命令行工具:C:\openssl-1.0.2g\bin\openssl.exeopenssl的命令有很多,在生成证书之前可以先了解openssl的命令。参考:http://blog.csdn.net/boss666666/article/details/10284649 2、生成名为yang的密钥,生成过程中需要输入你的密码。命令:genrsa -aes256 -out C:\demos\private\yang.key.pem

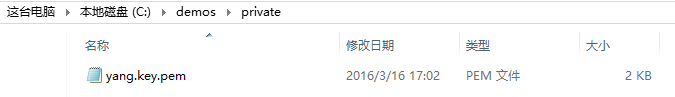

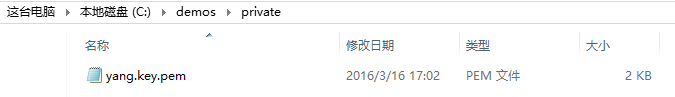

到此安装OpenSSL成功啦。下面介绍一下如何生成一个根证书。====================================================================1、首先新建几个文件夹,比如我在C盘下新建demos文件夹:C:\demos在demos文件夹里面再新建两个文件夹:C:\demos\certs,和C:\demos\private,certs文件夹主要存放生成的证书,private主要存放密钥。打开OpenSSL命令行工具:C:\openssl-1.0.2g\bin\openssl.exeopenssl的命令有很多,在生成证书之前可以先了解openssl的命令。参考:http://blog.csdn.net/boss666666/article/details/10284649 2、生成名为yang的密钥,生成过程中需要输入你的密码。命令:genrsa -aes256 -out C:\demos\private\yang.key.pem  生成的密钥文件:

生成的密钥文件: 3、生成根证书签发申请。在创建的过程中会输入刚创建密钥用的密码,还需要一些信息,比如国家、省份、城市、组织、部门、姓名、邮件等等。命令:req -new -key C:\demos\private\yang.key.pem -out C:\demos\private\yang_ca.csr

3、生成根证书签发申请。在创建的过程中会输入刚创建密钥用的密码,还需要一些信息,比如国家、省份、城市、组织、部门、姓名、邮件等等。命令:req -new -key C:\demos\private\yang.key.pem -out C:\demos\private\yang_ca.csr 生成的文件:

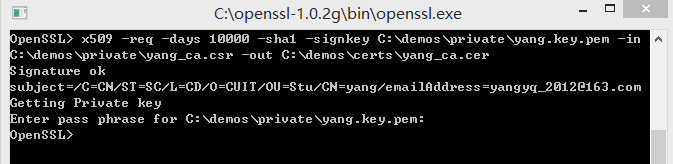

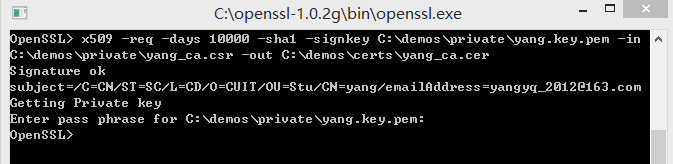

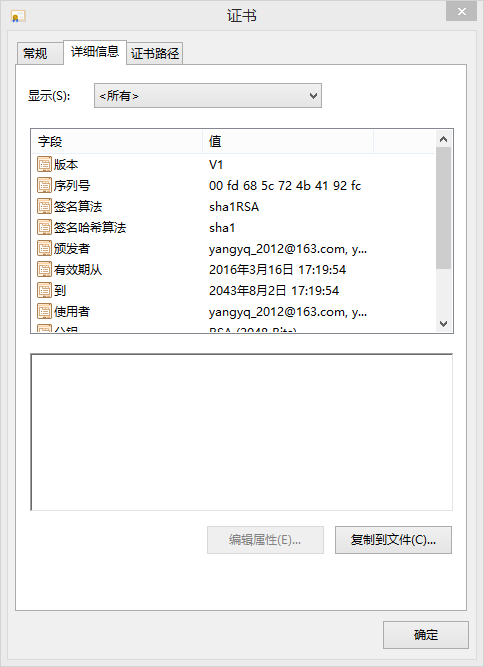

生成的文件: 4、签发根证书。这一步的工作本来应该由第三方权威机构签发的,但是我们这里只是生成一个自签名的证书,用来玩的,不需要别人的认可,需要自己给自己签发啦。命令:x509 -req -days 10000 -sha1 -signkey C:\demos\private\yang.key.pem -in C:\demos\private\yang_ca.csr -out certs/yang_ca.cer

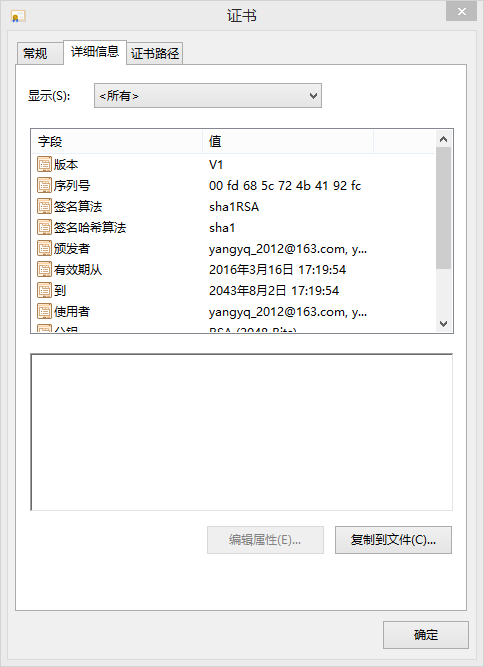

4、签发根证书。这一步的工作本来应该由第三方权威机构签发的,但是我们这里只是生成一个自签名的证书,用来玩的,不需要别人的认可,需要自己给自己签发啦。命令:x509 -req -days 10000 -sha1 -signkey C:\demos\private\yang.key.pem -in C:\demos\private\yang_ca.csr -out certs/yang_ca.cer 生成的文件:

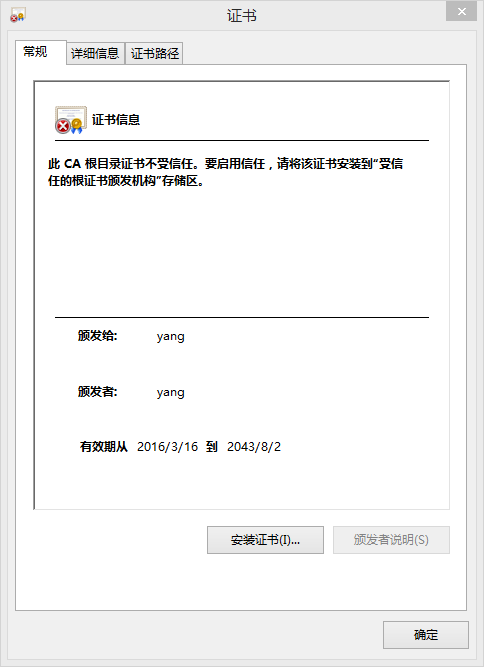

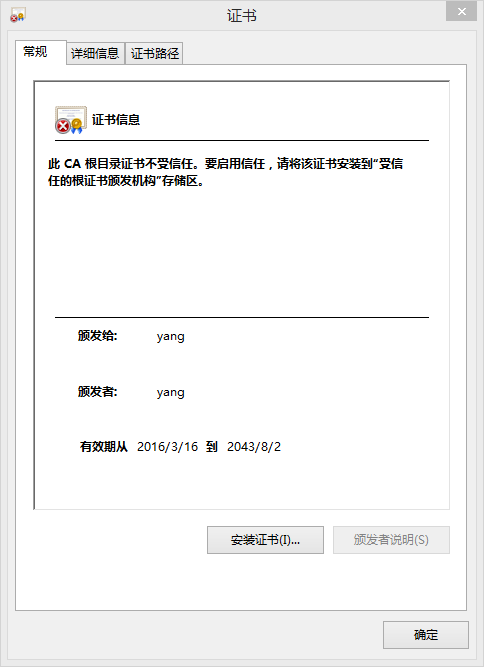

生成的文件: 这时根证书已经生成完毕,直接打开就行啦~~

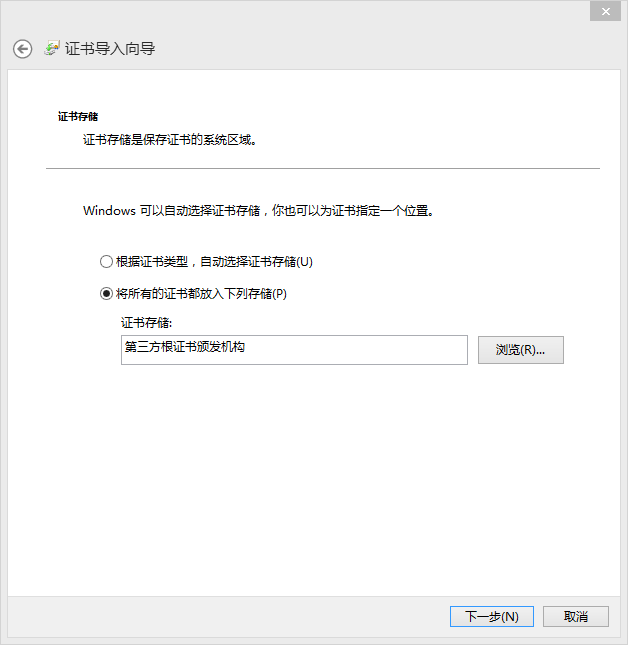

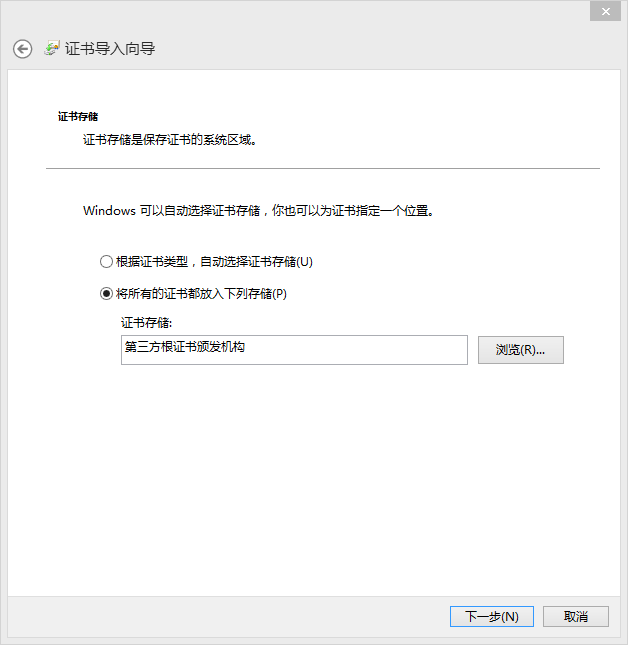

这时根证书已经生成完毕,直接打开就行啦~~ 5、如果想将证书信息改为可信任的,那点击“安装证书”按钮,选择”存储本地计算机“ -> 选择证书存储为“受信任的根证书颁发机构” ,后面的步骤确定即可。

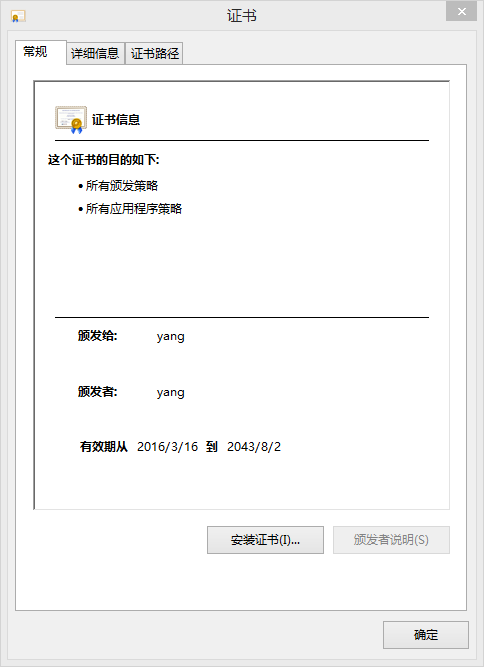

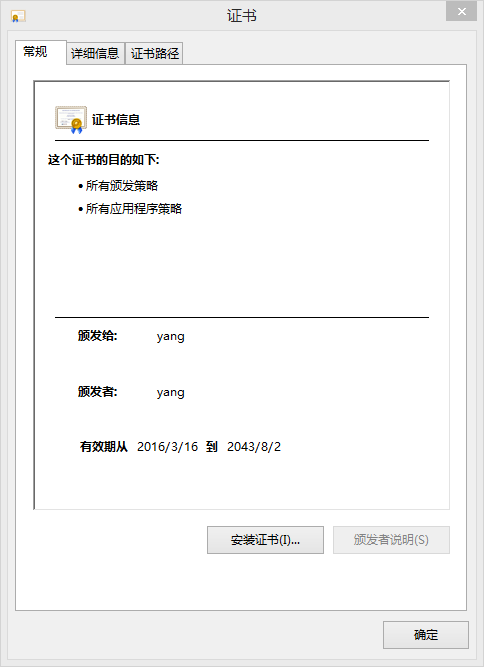

5、如果想将证书信息改为可信任的,那点击“安装证书”按钮,选择”存储本地计算机“ -> 选择证书存储为“受信任的根证书颁发机构” ,后面的步骤确定即可。  6、关闭证书,再重新打开,即可看到变成可信任的证书了。

6、关闭证书,再重新打开,即可看到变成可信任的证书了。

4、初始化编译环境

注意:这里使用的是在vs tools文件夹下的visual studio x64 Win64命令提示(2010)工具!!!

首先进入到 visual studio指定目录中,

执行命令:cd C:\Program Files (x86)\Microsoft Visual Studio 10.0\VC\bin

执行命令:vcvars32.bat

后来我发现自己好像找错地方了,因为我用的是64位系统,我应该生成64位的库,但是我跑到32位下编译了。

如果你想编译64位的库,请参考:

http://www.linuxidc.com/Linux/2014-10/108502.htm

5、执行configure

首先把openssl-1.0.2g解压放到C盘中,openssl所在目录为:C:\openssl-1.0.2g。

然后用命令进入到openssl的目录中:cd C:\openssl-1.0.2g

接着实现命令:perl Configure VC-WIN32 no-asm --prefix=C:\openssl-1.0.2g

注意:当你下载的openssl是高版本的话,如openssl-1.0.2g,需要在这里加上no-asm,表示不使用汇编,如果你不加上的话,

在执行nmake命令时会出错。但是如果下载是openssl-1.0.1c,貌似不用加no-asm也可以成功。

这里是编译32位的库,所示参数为VC-WIN32,如果你想编译64位的库,请参考:http://www.linuxidc.com/Linux/2014-10/108502.htm

参考方法:http://bbs.csdn.net/topics/390986380,http://blog.sina.com.cn/s/blog_4f51dac40100ukq0.html

6、执行命令:“ms\do_ms.bat”

注意:在OpenSSL根目录下执行,不要进入到ms目录中执行,否则有的文件或目录找不到

7、执行命令:“nmake -f ms\ntdll.mak”

执行make进行编译,执行完后会在openssl-1.0.1g目录下生成一个out32dll文件夹,里面包含了一些静态库、动态库和.exe文件。需要花点时间 ^@^

8、测试,执行命令:nmake -f ms\ntdll.mak test

检查上一步编译是否成功,如果成功则最后显示“passed all tests”字样。

9、执行命令:nmake -f ms\ntdll.mak install

成功则会在C:\openssl-1.0.2g目录下生成bin、include、lib、ssl四个文件夹。

到此安装OpenSSL成功啦。下面介绍一下如何生成一个根证书。

====================================================================

1、首先新建几个文件夹,比如我在C盘下新建demos文件夹:C:\demos

在demos文件夹里面再新建两个文件夹:C:\demos\certs,和C:\demos\private,certs文件夹主要存放生成的证书,private主要存放密钥。

打开OpenSSL命令行工具:C:\openssl-1.0.2g\bin\openssl.exe

openssl的命令有很多,在生成证书之前可以先了解openssl的命令。

参考:http://blog.csdn.net/boss666666/article/details/10284649

2、生成名为yang的密钥,生成过程中需要输入你的密码。

命令:genrsa -aes256 -out C:\demos\private\yang.key.pem

3、生成根证书签发申请。

在创建的过程中会输入刚创建密钥用的密码,还需要一些信息,比如国家、省份、城市、组织、部门、姓名、邮件等等。

命令:req -new -key C:\demos\private\yang.key.pem -out C:\demos\private\yang_ca.csr

4、签发根证书。

这一步的工作本来应该由第三方权威机构签发的,但是我们这里只是生成一个自签名的证书,用来玩的,不需要别人的认可,需要自己给自己签发啦。

命令:x509 -req -days 10000 -sha1 -signkey C:\demos\private\yang.key.pem -in C:\demos\private\yang_ca.csr -out certs/yang_ca.cer

阅读全文

0 0

- openssl https openssl 证书生成

- OpenSSL证书生成

- openssl生成https证书

- openssl生成https证书

- 使用OpenSSL生成证书

- openssl生成证书文件

- OpenSSL生成证书

- openssl 生成v3证书

- openssl生成https证书

- OpenSSL 生成证书

- openssl手工生成证书

- openssl 生成证书【整理】

- OpenSSL生成证书

- openssl生成证书

- OpenSSL证书生成

- openssl 生成v3证书

- 使用OpenSSL生成证书

- openssl生成https证书

- 开机动画,铃声添加制作

- protected-broadcast 规范使用系统应用组件自定义广播

- Android使用webview加载网页,解决上传文件适配3.0、4.0、5.0手机存在的问题。

- UVa -- 11300 Spreading the Wealth 思维好题啊!【思维】

- 代理模式Proxy

- openssl生成证书

- Android进阶#(12/12)从 码农 历练成 工程师 ——综合实战_项目需求

- HDU 6166 Senior Pan(SPFA+二进制分组)

- JavaScript中8个常见的陷阱

- Nginx学习总结(9)——前端跨域问题解决

- UVA437

- 修改时间戳为 年-月-日格式

- python官方文档(自翻译)

- 【HDU