聊聊session的安全性

来源:互联网 发布:ubuntu无法登录界面 编辑:程序博客网 时间:2024/05/29 09:08

没有绝对的安全!

1.cookie

我们都知道Http是一种无状态性的协议,这种协议不要求浏览器在每次请求中标明他自己的身份,每次发个请求回个相应就完事了,那怎么校验发请求的人的身份呢,这就催生了Cookies.

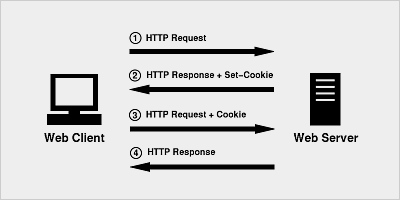

本质上Cookies就是http的一个扩展,有两个http头部是专门负责设置和发送cookies的(Set-Cookies以及Cookies)当服务器返回给客户端一个http相应的时候,其中如果包含Set-Cookies这个头部,就意味着让客户端建立cookie,并且在后续的请求中自动发送这个cookies到服务器,一直到这个cookie过期

客户端发送一个http请求到服务器端服务器端发送一个http响应到客户端,其中包含Set-Cookie头部客户端发送一个http请求到服务器端,其中包含Cookie头部服务器端发送一个http响应到客户端

2.session

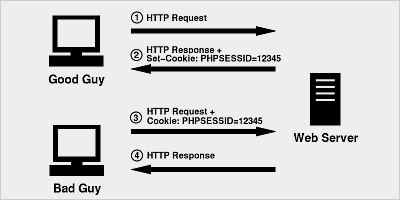

最简单的针对session的攻击就是跨站请求伪造

关键点是如何不让攻击者获取到sessionid,然后伪装成正常访问者,但是从理论上来说这是不能绝对实现的,我们只能通过不同的手法增加攻击者获取sessionid的难度

有三种方法

1.验证请求头中的数据,比如验证User-Agent的变化

2.增加token校验

3.利用get.post.cookie等不同的传输方式来传递sessionid和token等增加攻击者获取难度

详细的解析:http://www.freebuf.com/articles/web/10369.html

阅读全文

0 0

- 聊聊session的安全性

- session的安全性

- session的安全性

- session,cookie的区别,安全性

- session,cookie的区别,安全性

- 聊聊Cookie和Session的那些事

- 老生常谈session,cookie的区别,安全性

- session的根本原理及安全性

- 老生常谈session,cookie的区别,安全性

- 116 老生常谈session,cookie的区别,安全性

- 老生常谈session,cookie的区别,安全性

- 老生常谈session、cookie的区别、安全性

- PHP session会话的安全性分析

- session登陆安全性

- session原理以及安全性

- Session和Cookie的区别、生命周期以及安全性

- 聊聊从web session的共享到可扩展缓存设计

- 关于公开会话SESSION值可能存在被“伪装”的不安全性的一点想法

- VMware安装Linux-Ubuntu系统(二)-安装vmware tools

- HDU6147(2017百度之星程序设计大赛

- Adroidstudio中创建数据库

- OGG:Oracle to MySQL异构复制环境搭建

- Find the nondecreasing subsequences(数状数组+离散化+dp)

- 聊聊session的安全性

- 进制转换_Java

- 使用Tooltips库在页面进行hint提示

- 执行SQL语句的增删改查

- ERROR 1118 : Row size too large. The maximum row size for the used table type

- TypeError: __init__() takes at least 4 arguments (4 given)

- 润乾报表中参数表单关联过滤异步加载用法

- python-爬虫(1)

- python爬虫:BeautifulSoup 使用select方法的使用