Aircrack-ng的一些记录

来源:互联网 发布:亚伦卡特 知乎 编辑:程序博客网 时间:2024/05/06 02:24

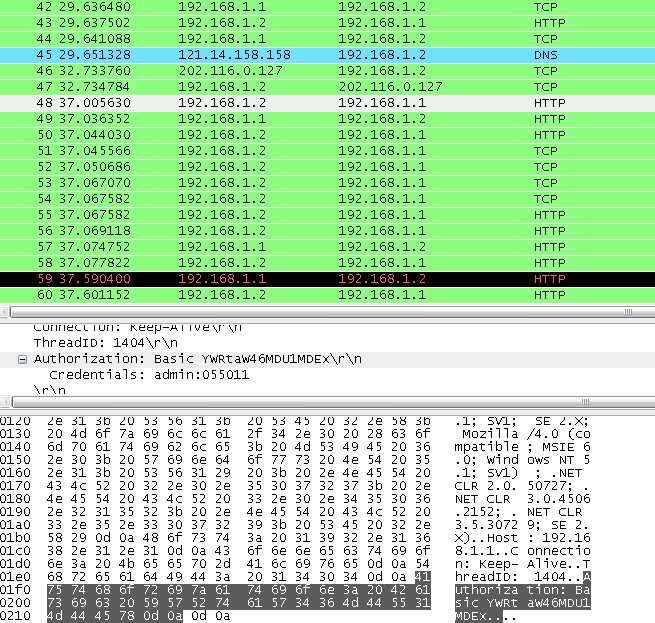

1.将Airodump-ng作为嗅探器是可以的,对于抓取的数据包可以用Airdecap-ng进行解包(如Airdecap-ng -w wepkey file.cap),之后用WireShark打开可以看到抓取的内容.如图,Autorization是base64编码的路由器用户名和密码,或者也可以利用wireshark自带的wep解密功能.但是如果是使用cain解密的话,得到的数据包并不能很好的被识别.

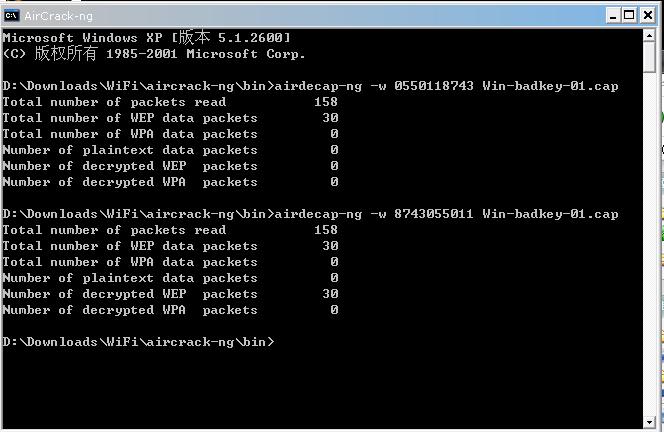

2.如赵哥对WPA错误密码登陆的分析一样http://blog.163.com/prince_vegeta/blog/static/28180356201011992647206/,使用错误的wep密码对ap进行连接时也可以得到ivs包.但是此时的数据主要是由客户端产生,如果此时利用字典破解的出来的也是错误密码,跟wpa的情况类似.图中的密码是错误的,利用airdecap-ng进行解包时也是错误密码的时候解包成功(第二个图)

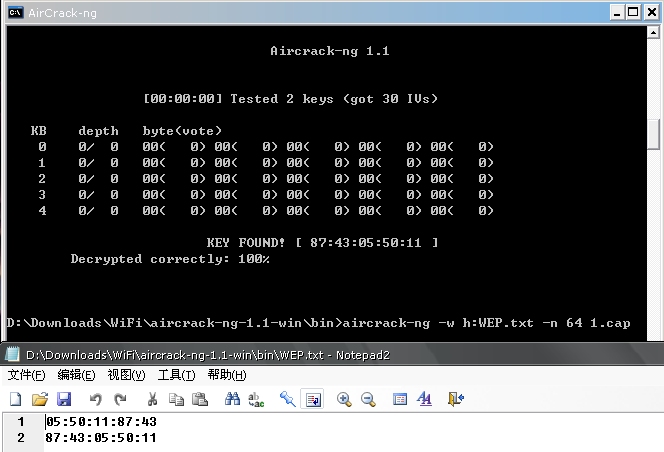

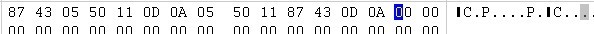

3.如果无客户端的情况想要用跑字典的方法得到ap密码,注意一个问题是,如果对方不是使用ascii字符做密码而是10个十六进制数作为密码,那么命令选项在字典文件前需要加上"h:",如图所示,此时字典格式为xx:xx:xx:xx:xx,当然你也可以用十六进制编辑器制作字典,这样就不用加上"h:"这个命令项,但是字典制作麻烦,如第二个图

updated 2010.8.8

- Aircrack-ng的一些记录

- 关于aircrack-ng的一些学习笔记及问题

- aircrack-ng的安装详解

- aircrack-ng工具学习记录(一)

- Aircrack-ng

- aircrack-ng

- aircrack-ng

- aircrack-ng/airdrop-ng

- Ubuntu下Aircrack-ng工具包的使用

- aircrack-ng破解wpa/wpa2的命令

- Ubuntu下Aircrack-ng工具包的使用

- aircrack-ng在嵌入式系统的使用

- Aircrack-ng的6种攻击模式

- 无线渗透 aircrack-ng的使用

- kali linux aircrack-ng 破解wifi 使用记录

- aircrack-ng破解教程

- Ubuntu使用aircrack-ng

- aircrack-ng破解教程

- touch more

- uImage zImage

- uboot

- uboot nand 2gb fix

- uboot中的TEXT_BASE

- Aircrack-ng的一些记录

- uboot打印

- unix shell book

- usb host

- wall

- whatever how, this should be record and be researched later. ---- about how to enable gpio value set in mach_smdk6410.c

- wifi iwconfig中的link quality和signal level的意义

- wifi usi sd8686重启后无法工作

- wifi需要断电后才能使用