某软件驱动任意地址写任意数据漏洞

来源:互联网 发布:希斯.莱杰 知乎 编辑:程序博客网 时间:2024/04/28 08:18

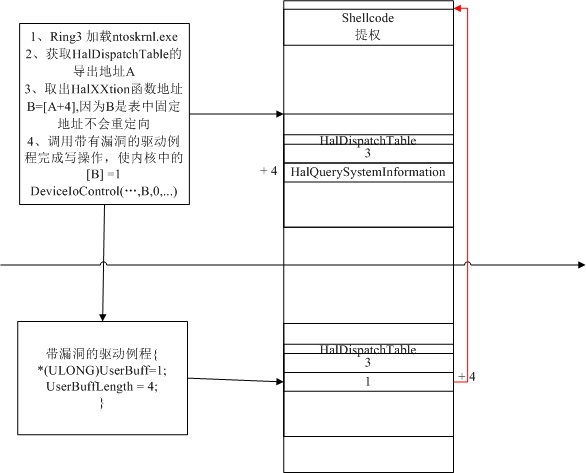

感觉现在这种漏洞比较突出。METHOD_NEITHER中的输出buf为什么长度为0的时候要开发者自己去检查buf长度合不合理。

虽然没去看windows源码,但是,个人感觉一个正常的用户有两种情况:

1、buf长度为0,对应的驱动例程确实也没有输出

2、buf长度不为0,对应的驱动例程确实有输出。

当一个恶意的ring 3程序,朝2发DeviceIoControl(。。。,OutputBuffer,OutputBufferLength = 0,。。。)的时候,

假设原来2中的代码应该是:

*(ULONG*)(OutputBuffer) = 1;

IoStatus.information = 4;

IoCompleteRequest();

那么上面的代码中用户自己没有判断此次的输出buf长度,而系统也不检测长度,系统认为用户自己会去判断,所以,系统就直接写了。

- 某软件驱动任意地址写任意数据漏洞

- 内核提权,任意地址写任意数据/固定数据模型

- secdrv.sys任意kernel地址覆盖漏洞浅析(0day)

- 任意文件包含漏洞

- 任意代码执行漏洞

- windows内核exploit训练项目HackSysExtremeVulnerableDriver(HEVD)-任意地址写

- DedeCMSV53任意变量覆盖漏洞

- PhpMyadmin任意文件读取漏洞

- thinkphp任意代码执行漏洞

- thinkphp任意代码执行漏洞

- 齐博cms任意登陆漏洞

- fckeditor任意文件上传漏洞

- PHP任意文件上传漏洞

- 猪八戒任意用户密码重置漏洞

- 任意命令执行漏洞浅析

- 任意文件读取下载漏洞

- 【漏洞公告】FFmpeg本地文件任意读取漏洞

- 首页巡警v1.2及以下版本 本地权限提升漏洞(任意内核地址写入)

- 大并发下listen的连接完成对列backlog太小导致客户超时,服务器效率低下

- Android的传感器编程小结

- 修改内核参数,增强Linux吞吐量

- cocos2d-x 直接读取多张图创建动画

- Hbase表的结构

- 某软件驱动任意地址写任意数据漏洞

- jQuery实现图片点击放大

- stl算法:next_permutation剖析 .

- dip-date-analyze业务逻辑图

- 由今天的错误引发对编程的思考总结

- Collection List Set Map的详细分析

- 简单的摄像头视频浏览和捕获程序

- [Android]在RadioButton上显示图片和文字

- 你应该了解的HTML5新特性