基于.Net的单点登录(SSO)解决方案

来源:互联网 发布:eclipse怎么关联源码 编辑:程序博客网 时间:2024/05/13 15:39

前些天一位朋友要我帮忙做一单点登录,其实这个概念早已耳熟能详,但实际应用很少,难得最近轻闲,于是决定通过本文来详细描述一个SSO解决方案,希望对大家有所帮助。SSO的解决方案很多,但搜索结果令人大失所望,大部分是相互转载,并且描述的也是走马观花。

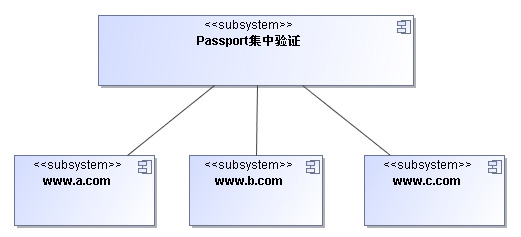

闲话少叙,进入正题,我的想法是使用集中验证方式,多个站点集中Passport验证。 如下图所示:

为方便清晰描述,先定义几个名词,本文中出现之处均为如下含义。

主站:Passport集中验证服务器 http://www.passport.com/ 。

分站:http://www.a.com/、http://www.b.com/、http://www.c.com/

凭证:用户登录后产生的数据标识,用于识别授权用户,可为多种方式,DEMO中主站我使用的是Cache,分站使用Session。

令牌:由Passport颁发可在各分站中流通的唯一标识。

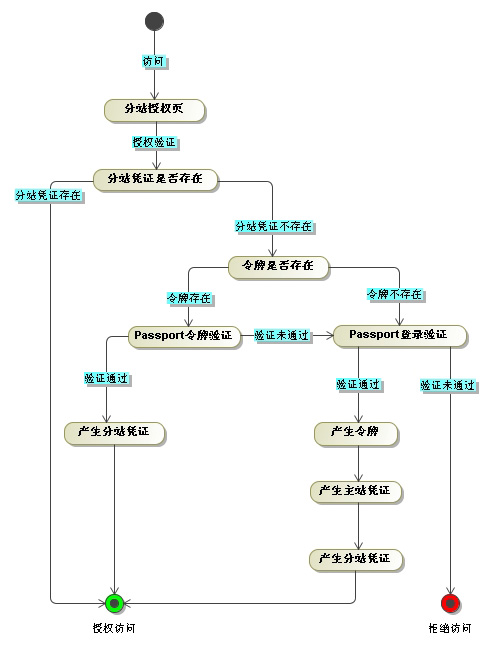

OK,现在描述一下单点登录的过程:

情形一、匿名用户:匿名用户访问分站a上的一个授权页面,首先跳转到主站让用户输入帐号、密码进行登录,验证通过后产生主站凭证,同时产生令牌,跳转回分站a,此时分站a检测到用户已持有令牌,于是用令牌再次去主站获取用户凭证,获取成功后允许用户访问该授权页面。同时产生分站a的本地凭证,当该用户需要再次验证时将先检查本地凭证,以减少网络交互。

情形二、在分站a登录的用户访问分站b:因为用户在分站a登录过,已持有令牌,所以分站b会用令牌去主站获取用户凭证,获取成功后允许用户访问授权页面。同时产生分站b的本地凭证。

设计完成后,接下来是方案实现的一些关键点:

令牌:令牌由主站颁发,主站颁发令牌同时生成用户凭证,并记录令牌与用户凭证之间的对应关系,以根据用户提供的令牌响应对应的凭证;令牌要在各跨域分站中进行流通,所以DEMO中令牌我使用主站的Cookie,并指定Cookie.Domain="passport.com"。各分站如何共享主站的Cookie?从分站Redirect到主站页面,然后该页面读取Cookie并以URL参数方式回传即可,可在DEMO代码中查看详细实现,当然如果哪位有更好的令牌实现方式也拿出来分享。

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案

- 基于.Net的单点登录(SSO)解决方案(1)

- 基于.Net的单点登录(SSO)解决方案(2)

- 转基于.Net的单点登录(SSO)解决方案

- .NET基于Redis缓存实现单点登录SSO的解决方案

- .NET基于Redis缓存实现单点登录SSO的解决方案

- .NET基于Redis缓存实现单点登录SSO的解决方案

- Struts2配置

- win7(64)未在本地计算机上注册 Microsoft.Jet.OLEDB.4.0 提供程序

- 苹果应用审核揭秘:每天面对大量色情应用

- 百家讲坛之易中天品三国MP3全集

- ubuntu中ANT的安装和配置

- 基于.Net的单点登录(SSO)解决方案

- 微软之走向死亡

- linq读取xml

- tomcat日志分析工具awstats配置

- SVN 命令

- Hibernate学习笔记(二)

- oracle - emctl start dbconsole

- oracle加载分隔符文件

- memcached源码分析之线程模型