对用户密码进行加盐处理

来源:互联网 发布:freebsd 知乎 编辑:程序博客网 时间:2024/05/21 21:37

按:以下还是炒冷饭,如果您对加盐了解就不用往下看了,以免浪费宝贵时间。

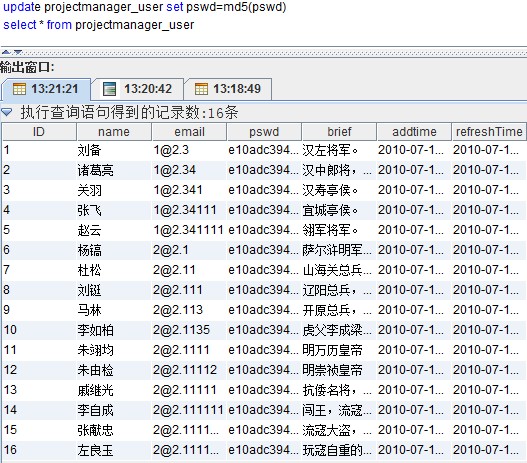

如果不了解下文部分细节的话,您可以参考这篇文章:使用MD5对存放在数据库中用户密码进行保护直接对重要数据进行MD5处理后,反向解密确实难度很大,但还是可以找出破绽的,请看下图:

如果名为李自成的用户可以查看数据库,那么他可以观察到自己的密码和别人的密码加密后的结果都是一样,那么,别人用的和自己就是同一个密码,这样,就可以利用别人的身份登录了。

那么我们以前的加密方法是否对这种行为失效了呢?其实只要稍微混淆一下就能防范住了,这在加密术语中称为“加盐”。具体来说就是在原有材料(用户自定义密码)中加入其它成分(一般是用户自有且不变的因素),以此来增加系统复杂度。当这种盐和用户密码相结合后,再通过摘要处理,就能得到隐蔽性更强的摘要值。下面请见代码:

String changedPswd=DigestUtils.md5Hex(name+pswd);

就是这样简单,上面代码中盐就是用户名,可以的话还可以用用户注册时的邮件,注册时间等非空信息(如果是空信息这个加盐处理会失效)。

下面是数据库中两个用户的记录,他们的实际登录密码都是123456,但光看用户记录是完全看不出来的。这下别有用心的人打开数据库看到的密码都完全不一样,他以前的手段就失效了。

加盐就是这样简单,感谢您看到这里。

http://www.blogjava.net/heyang/archive/2010/11/28/339233.html

现在的MD5密码数据库的数据量已经非常庞大了,大部分常用密码都可以通过MD5摘要反向查询到密码明文。为了防止内部人员(能够接触到数据库或者数据库备份文件的人员)和外部入侵者通过MD5反查密码明文,更好地保护用户的密码和个人帐户安全(一个用户可能会在多个系统中使用同样的密码,因此涉及到用户在其他网站和系统中的数据安全),需要对MD5摘要结果掺入其他信息,称之为加盐。

加盐的算法有很多,考虑到加盐的目的(防止拥有系统底层权限的人员),想做到绝对不可反查是很困难的,需要有其他软件或者硬件的协助,在很多场景下的实用性比较差。如果只是想增加反查的难度,倒是有很多方法可以选择,一种便利的方法是md5(Password+UserName),即将用户名和密码字符串相加再MD5,这样的MD5摘要基本上不可反查。但有时候用户名可能会发生变化,发生变化后密码即不可用了(验证密码实际上就是再次计算摘要的过程)。

因此我们做了一个非常简单的算法,每次保存密码到数据库时,都生成一个随机16位数字,将这16位数字和密码相加再求MD5摘要,然后在摘要中再将这16位数字按规则掺入形成一个48位的字符串。在验证密码时再从48位字符串中按规则提取16位数字,和用户输入的密码相加再MD5。按照这种方法形成的结果肯定是不可直接反查的,且同一个密码每次保存时形成的摘要也都是不同的。如以下代码所示:

- package com.zving.framework.security;

- import java.security.MessageDigest;

- import java.util.Random;

- import org.apache.commons.codec.binary.Hex;

- /**

- * @author wyuch

- * @email wyuch@zving.com

- * @date 2011-12-31

- */

- public class PasswordUtil {

- /**

- * 生成含有随机盐的密码

- */

- public static String generate(String password) {

- Random r = new Random();

- StringBuilder sb = new StringBuilder(16);

- sb.append(r.nextInt(99999999)).append(r.nextInt(99999999));

- int len = sb.length();

- if (len < 16) {

- for (int i = 0; i < 16 - len; i++) {

- sb.append("0");

- }

- }

- String salt = sb.toString();

- password = md5Hex(password + salt);

- char[] cs = new char[48];

- for (int i = 0; i < 48; i += 3) {

- cs[i] = password.charAt(i / 3 * 2);

- char c = salt.charAt(i / 3);

- cs[i + 1] = c;

- cs[i + 2] = password.charAt(i / 3 * 2 + 1);

- }

- return new String(cs);

- }

- /**

- * 校验密码是否正确

- */

- public static boolean verify(String password, String md5) {

- char[] cs1 = new char[32];

- char[] cs2 = new char[16];

- for (int i = 0; i < 48; i += 3) {

- cs1[i / 3 * 2] = md5.charAt(i);

- cs1[i / 3 * 2 + 1] = md5.charAt(i + 2);

- cs2[i / 3] = md5.charAt(i + 1);

- }

- String salt = new String(cs2);

- return md5Hex(password + salt).equals(new String(cs1));

- }

- /**

- * 获取十六进制字符串形式的MD5摘要

- */

- public static String md5Hex(String src) {

- try {

- MessageDigest md5 = MessageDigest.getInstance("MD5");

- byte[] bs = md5.digest(src.getBytes());

- return new String(new Hex().encode(bs));

- } catch (Exception e) {

- return null;

- }

- }

- public static void main(String[] args) {

- String password = generate("admin");

- System.out.println(verify("admin", password));

- }

- }

- 对用户密码进行加盐处理

- 对用户密码进行加盐处理

- 对用户密码进行加盐处理

- 对用户密码进行加盐处理

- 用户密码加盐

- 使用hashlib库对用户密码进行加密处理

- 密码加盐对密码进行保护

- 对数据进行哈希加盐加密

- 为什么需要对数据“加盐”处理

- 用户密码安全之加盐hash

- PHP中对用户密码进行加密

- MD5密码加盐处理

- MD5加盐处理

- MD5加盐处理方法

- PHP基础21-对用户密码进行加密和解密

- 使用MD5对存放在数据库中用户密码进行保护

- 学习javacv入门示例2:访问Mat元素,对图像加盐处理

- 对金钱进行处理

- 黑马程序员——银行业务调度系统

- 用Android-X86和VirtualBox打造高性能Android开发环境

- Oracle Exists 用法

- js控制分页打印、打印分页

- MFC ADO 使用Oracle事务处理

- 对用户密码进行加盐处理

- Synchronized

- Opencv实现击中击不中

- activity之间的跳转

- 又是一年雨季

- 交替字符串

- HHVM 是如何提升 PHP 性能的?

- 文件属性----解除锁定(Windows)

- 查看模拟器ip