APP安全分析之打车软件

来源:互联网 发布:人民大学网络教育费用 编辑:程序博客网 时间:2024/05/08 16:41

最近发现某款打车软件的APK非常的火,并听说他们进行了非常严密的防护,防止用户进行二次打包。今天我们来分析一下他的安全性到底如何。

经过严密的分析发现:该打车APP(司机版)主要的防护在两个地方

第一个是:登录过程中,通过传递context对象到so库中的方式去拿到apk的签名信息的md5签名信息上传。第二个是:在主界面中,每次onResume中,调用一个私有类进行校验,如果校验不通过,则弹出“请卸载该软件后再使用~”的提示。迫使点击确定的方式退出app。首先我们来说第一个校验:本身使用so作为获取签名信息的地方相应的比在java中获取签名信息的方式要安全。但是so获取签名信息必须给底层传递context对象。那么防护弱点也主要在这个context对象的传递上。

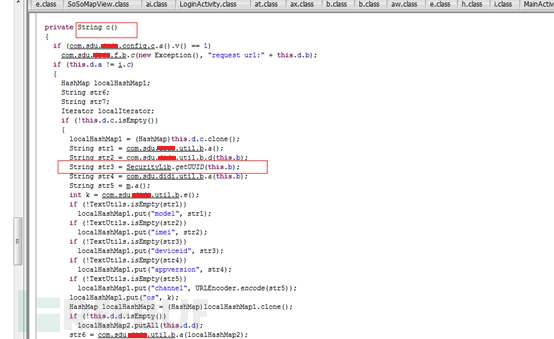

在com.sdu.**.net包的c方法中

里面的SecurityLib.getUUID(this.b)便是调用so库的getUUID方法,并传递context。

其中UUID是在so库中通过签名信息换算过来的,this.b是application的getContext。

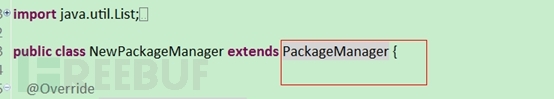

那么我们在application中添加重写getPackageManager方法,并修改其中的返回值。返回我们自己写的PackageManager。如下

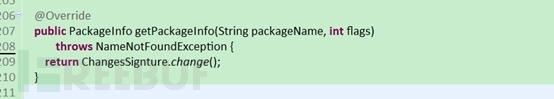

修改其中的getPackageInfo方法,返回我们自己的packageInfo对象。

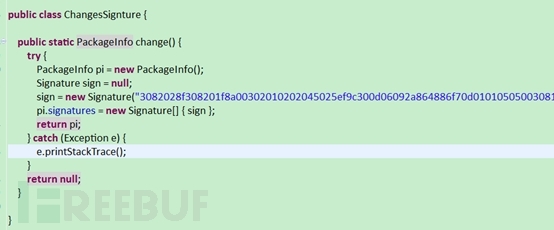

ChangesSignture方法如下:其中的Signature的值是司机正版的签名信息的MD5值。

通过以上的修改,经过测试。登录过程的校验已经没有任何作用了。

下面我们来说第二个校验:

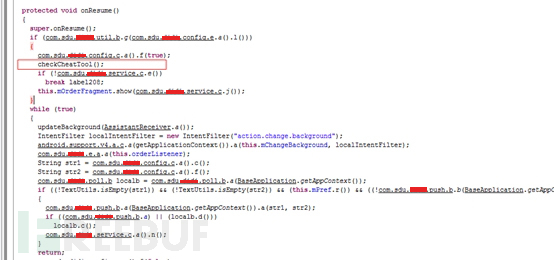

在com.sdu.**.gui.main包下的MainActivity中

其中checkCheatTool();会进行校验。如果是盗版会弹出提示:“请卸载该软件后再使用”,这种防护更没有安全性可言了。我们只需要把这行代码注释或者删除掉。这个校验就没有任何的作用了。

笔者最后想说:

加密技术,也是一个很是需要深度研究的项目,有兴趣的话可以多看看别人用的加密方式,也可以去研究一些专门提供加密服务的第三方平台,当然,你要是懒省事儿的话也是可以直接用的。

- APP安全分析之打车软件

- 安全分析系列之某打车软件apk

- 打车软件之痛

- 评论:打车软件之争莫成价格战

- 软件测试之App测试点-基础安全测试

- 软件测试之App测试点-基础安全测试

- 金融APP安全分析

- 飞虫 Android软件安全与逆向分析之Dalvik

- APP安全漏洞分析 APP安全检测保你app安全

- 嘀嗒APP打车体验记

- 打车APP为何贴钱做生意?

- 金融APP安全分析-汪德嘉

- APP安全防护常见问题分析

- 滴滴打车,打车软件app实现。小车在地图上平滑移动的实现,Android,基于高德地图开发实现

- 滴滴打车,打车软件app实现。小车在地图上平滑移动的实现,Android,基于高德地图开发实现

- 打车软件的未来发展方向

- App安全之网络传输安全

- App安全之网络传输安全

- Android APP安全测试入门

- Ajax接收表单的调试,使用file_put_contents

- linux源码分析之节拍率 -- param.h

- Support Vector Machines for Multiple-Instance Learning

- mac下常用命令

- APP安全分析之打车软件

- 4 设计模式之观察者模式(四)

- Owin诠释

- LZW数据压缩算法的原理分析

- 第十一周——继承与派生——阅读程序(1)

- linux信号集

- Android控件覆盖并实现简单标签

- LeetCode_Letter Combinations of a Phone Number

- WIFI各种PHY速率