用Wireshark简单分析HTTPS传输过程-抓包过程

来源:互联网 发布:监控平台的端口号 编辑:程序博客网 时间:2024/06/05 03:56

转:http://www.freebuf.com/articles/system/37900.html

上次写的文章 理解SSL(https)中的对称加密与非对称加密 ,一些小伙伴们说要如果有抓包过程,也就是有图片了解下过程比较好,所以有了这篇文章,写得不好的地方希望大家能提出建议呀,以能改正。

实验环境:

操作系统:Kali linux 1.06 64位

软件:Wireshark

实验目的:查看https的协议传输过程。

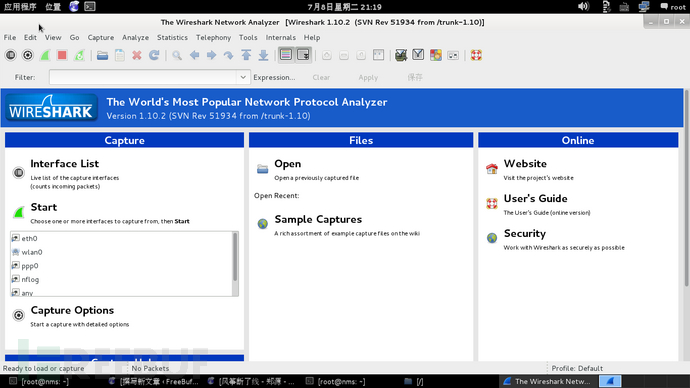

一、打开软件,

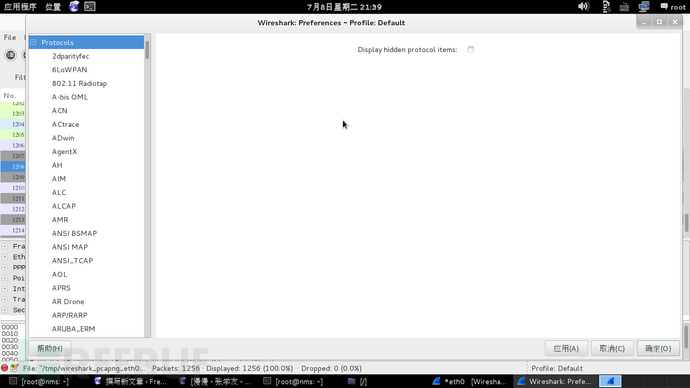

二、打开后,选择菜单下的edit的Prefenrces,选择protocols下的ssl(因为我们要观测的是https的传输过程),点击开始:

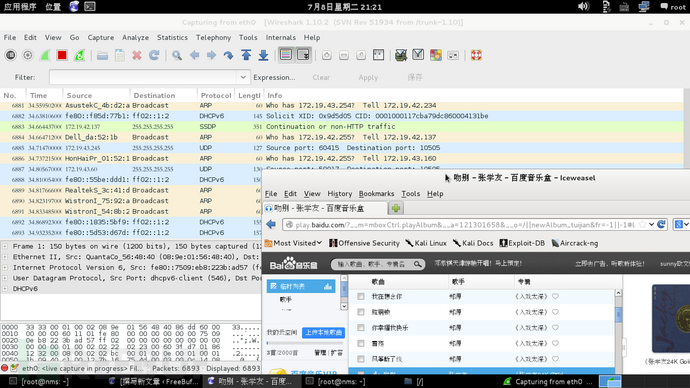

三、开始监听https传输数据:

因为我在放歌,所以看见数据传输很快哦,眨眼之间数据就跳走了:

回到正题,进入https站点,开始实践:

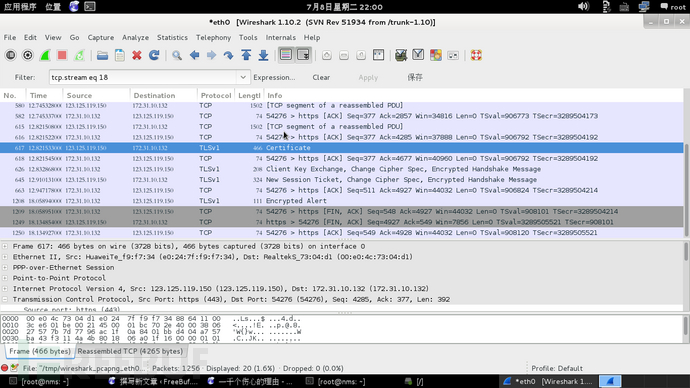

四、查看协议传输过程,(PS:Https=http+ssl)

1、 看见TLSv1了么?

第一个就是蓝色就是我们PC电脑端向服务器发送HELLO ,即浏览器向服务器请求一个安全的网页。

然后双击这个HELLO看下传输的内容:

2、服务器就把它的证书和公匙发回来,同时向服务端发送ACK报文以便服务端确认数据是否无误。

3、服务端发送一句:“你好”,这是服务端知道那个请求是你发送的(同时它也会发送ACK报文确认发给你数据是否无误),同时浏览器会检查证书是不是由可以信赖的机构颁发的,确认证书有效和此证书是此网站的。

4、浏览器使用公钥加密了一个随机对称密钥,包括加密的URL一起发送到服务器

然后就是浏览器与服务器的交互过程:

1、服务器用自己的私匙解密了你发送的钥匙。然后用这把对称加密的钥匙给你请求的URL链接解密。

2、服务器用你发的对称钥匙给你请求的网页加密。你也有相同的钥匙就可以解密发回来的网页了。

文章写到这就应该结束了,本文写的不是很完善,主要是写个大概过程,写得不好的地方敬请大家多谅解,本文主要是希望研究这方面的小伙伴能互相学习下。

- 用Wireshark简单分析HTTPS传输过程-抓包过程

- 用Wireshark简单分析HTTPS传输过程-抓包过程

- 用Wireshark简单分析HTTPS传输过程-抓包过程

- HTTP隧道代理及wireshark抓包分析HTTPS过程

- Wireshark抓包分析TCP的建立与断开过程

- Wireshark抓包分析TCP的建立与断开过程

- Wireshark抓包分析TCP的建立与断开过程

- wireshark 抓包 实例分析TCP三次握手过程

- Wireshark 抓包分析 RTSP/RTP/RTCP 基本工作过程

- Wireshark 抓包分析 RTSP/RTP/RTCP 基本工作过程

- Wireshark 抓包分析 RTSP/RTP/RTCP 基本工作过程

- Wireshark抓包Https

- wireshark https 抓包

- 用wireshark抓包分析

- Wireshark抓包分析TCP的建立与断开过程分析

- wireshark简单抓包

- wireshark抓包分析

- wireshark抓包分析

- Android ListView异步加载图片错位问题

- Apache对象池插件common-pool学习小结

- Android广播的发送与接收

- request.getParameter() request.getAttribute()区别

- 自定义控件是把dp转化成px

- 用Wireshark简单分析HTTPS传输过程-抓包过程

- 分页技术总结

- java自定义注解入门(1)

- Objective-c语言_委托模式

- Android四大组件之Activity

- 虚拟现实游戏的十大误区

- 文章标题

- spring+hibernate事务的两种方式

- Android 当overridePendingTransition遇见了Fragment