kali漏洞利用之BeeF

来源:互联网 发布:linux apache cgi 编辑:程序博客网 时间:2024/06/05 03:15

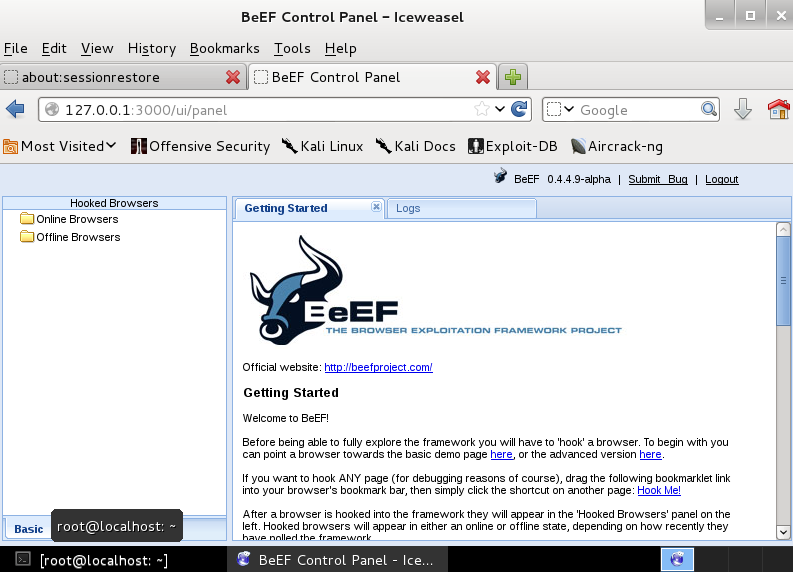

对XSS漏洞往往需要一个强大的框架支持,如网络上的XSS平台,在KALI下,Beef是一款丝毫不逊于XSS平台的工具。Beef是浏览器攻击框架的简称,是一款专注于浏览器的渗透测试工具。

打开beef

beef-xss

默认用户名和密码分别为beef/beef

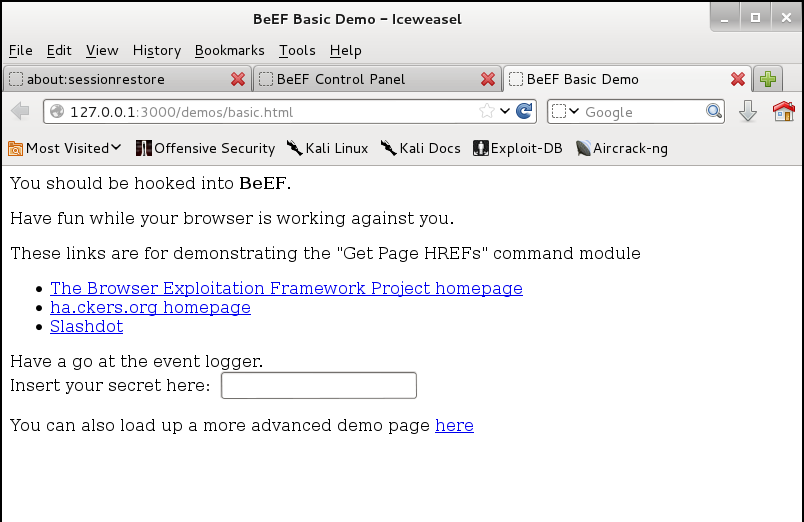

假设被测试主机由于XSS漏洞请求到下面这个页面

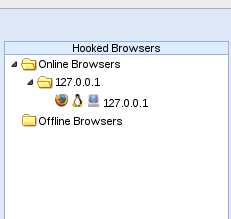

这时候可以看到,online browsers就多了一项127.0.0.1

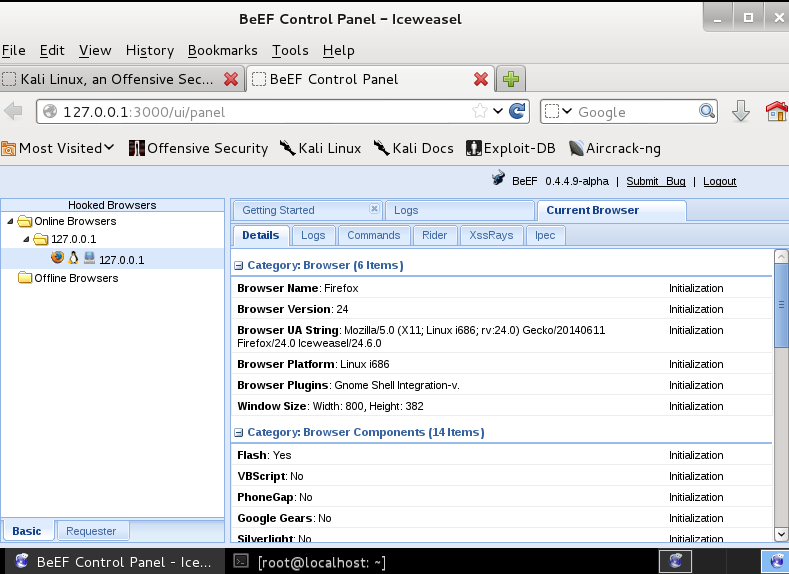

在currentbrowser中可以看到许多信息

Proxy功能

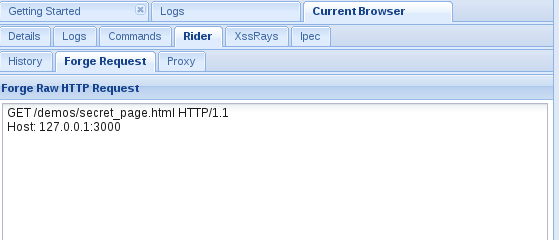

选中目标主机,点右键,在菜单中选中use as Proxy,然后再Rider选项卡中的Forge Request编辑并发送想要发送的内容

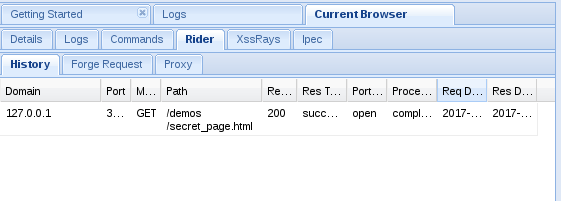

send之后,在history中查看

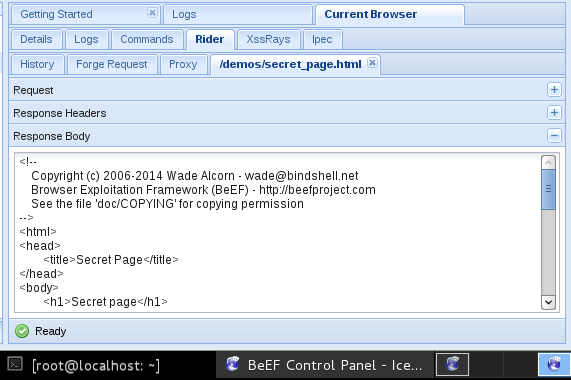

等执行完毕会显示包的细节,借助于此,可以让目标访问特定的页面,如果特定页面有漏洞,就会中招

这就是依赖目标做一个代理,然后请求一个特定页面的过程

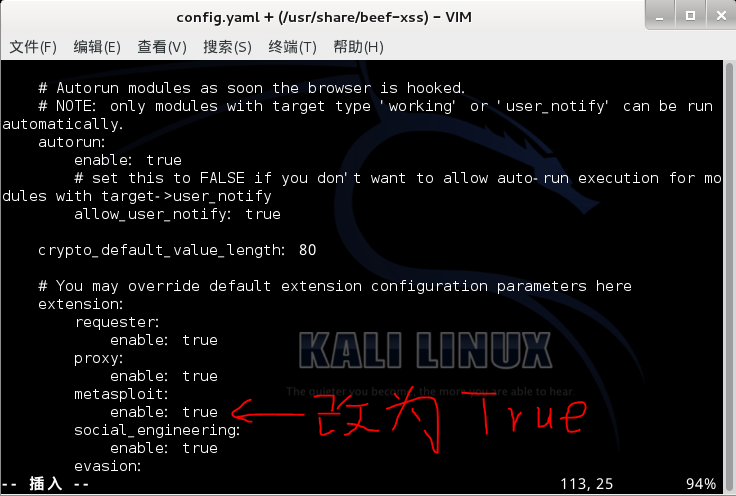

然后就是beef和metasploit的结合,该如何配置让beef加载metasploit模块呢?

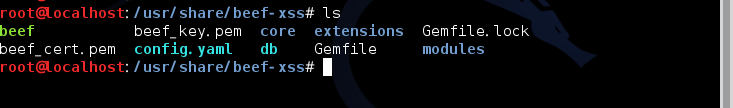

首先我们进入目录

编辑config.yaml文件

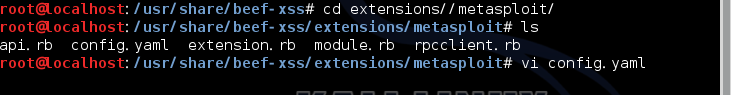

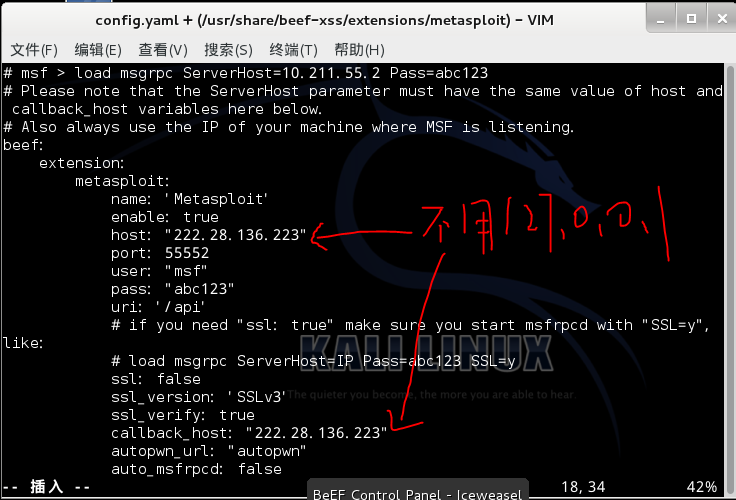

然后进入这个目录,再修改一个.yaml文件

其中的两个ip地址都要改为本机ip

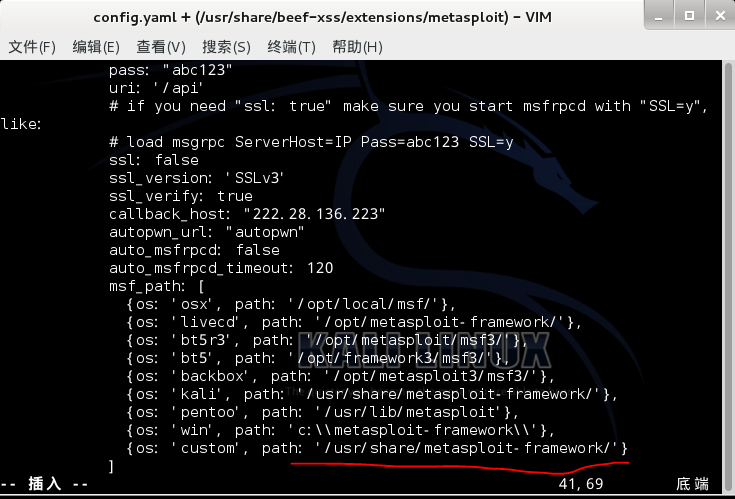

然后再更改一个路径,即可保存退出

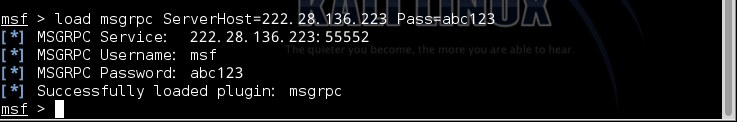

这时候打开一个msfconsole,输入以下命令

load msgrpc ServerHost=222.28.136.223 Pass=abc123成功之后

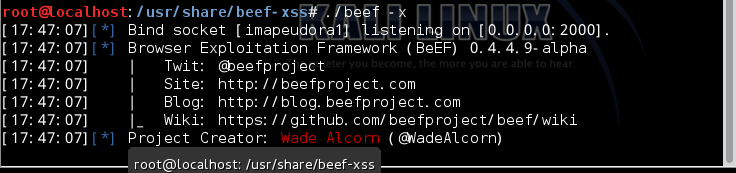

执行./beef -x命令

好了以后重启服务

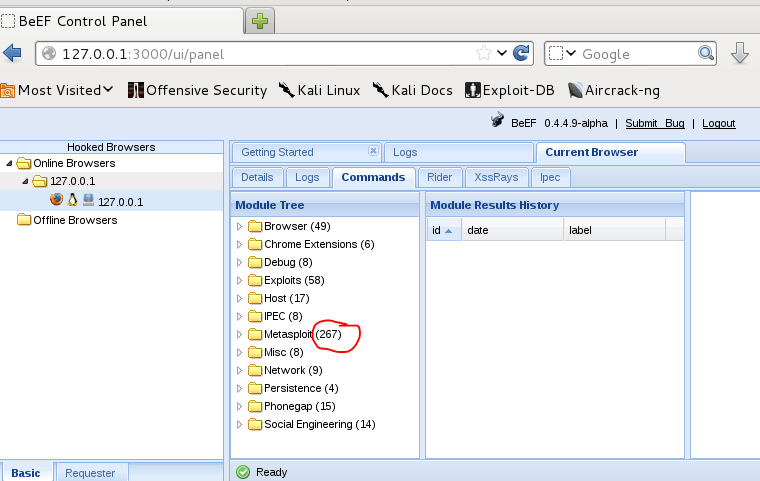

重新登陆beef,可以看到metasploit下面多了很多可以使用的模块

0 0

- kali漏洞利用之BeeF

- xss利用之kali神器beef

- kali漏洞利用之Metasploit实战

- kali漏洞利用之Meterpreter介绍

- kali 漏洞利用

- kali 漏洞利用metasploit

- 学习笔记--kali -beef

- kali下beef使用

- Kali Linux 秘籍 第六章 漏洞利用

- 小白日记24:kali渗透测试之提权(四)--利用漏洞提权

- kali beef-xss结合metasploit配置

- 利用Beef劫持客户端浏览器

- 浏览器利用框架BeEF测试

- 渗透测试漏洞利用之漏洞攻击

- kali攻防第14章 SQLMAP之漏洞服务器

- beef

- BeEF

- Beef

- 设计模式

- HDU 6008

- php 判断操作系统位数

- C语言实现汉诺塔

- The language of learning

- kali漏洞利用之BeeF

- 安装Python

- hdu 1176 免费馅饼 dp

- 设计模式--策略模式Strategy

- NYOJ -216 A problem is easy

- 4月22日,Stacks,每日20行。

- 剑指offer-面试题 17:合并两个排序的链表

- Hibernate总结要点

- 信息资源管理总结篇